Los empleados de Uber deban estar atentos a posibles correos supuestamente enviados por parte del soporte técnico de la empresa, ya que en realidad es una estrategia de los atacantes para robar más información. La información robada incluye datos como nombre y apellidos, dirección de e-mail o ubicación. Aunque directamente no afecta a los usuarios, y sí a los empleados,

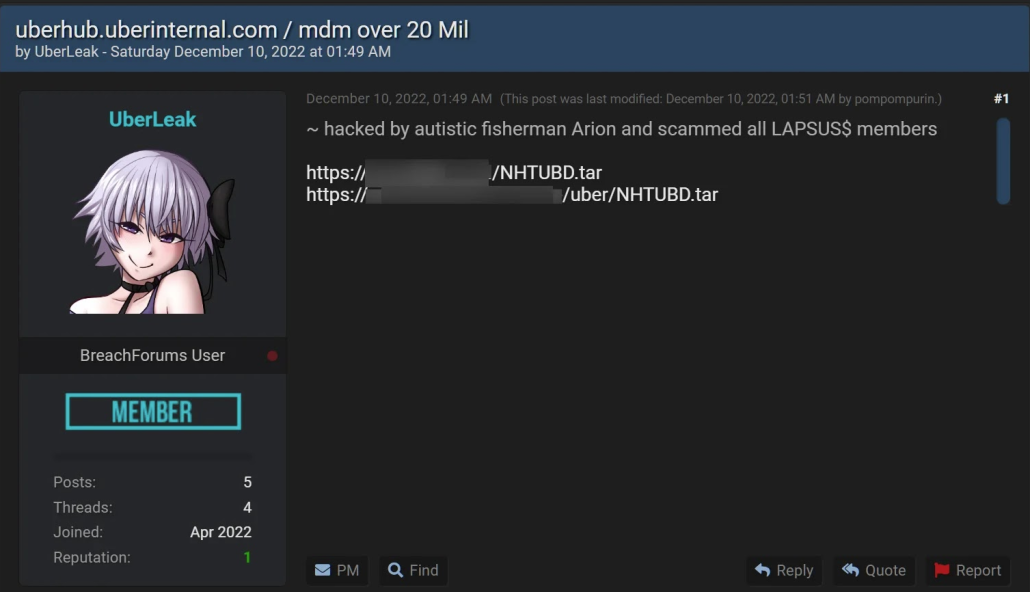

Uber ha sufrido una nueva violación de datos después de que un actor de amenazas filtrara direcciones de correo electrónico de empleados, informes corporativos e información de activos de TI robada de un proveedor externo en un incidente de ciberseguridad. La madrugada del sábado, un actor de amenazas llamado ‘UberLeaks’ comenzó a filtrar datos que, según afirmaron, fueron robados de Uber y Uber Eats en un foro de piratería conocido por publicar violaciones de datos.

Uber sufre una nueva filtración de datos

Esta filtración de datos ha afectado tanto a Uber como a Uber Eats. Han sido publicados en un foro de piratería conocido precisamente por publicaciones de este tipo. Entre los datos que se han filtrado hay muchos archivos de código fuente relacionados con plataformas de administración que son utilizadas por Uber y Uber Eats. También afecta a las plataformas de terceros Teqtivity MDM y TripActions MDM.

Según parece, estos datos incluyen informes de gestión de activos, nombres de inicio de sesión y correo electrónico, así como otros datos corporativos de los empleados de Uber. Desde Bleeping Computer indican que parece ser que el problema está relacionado con una violación de datos de seguridad de un proveedor externo, Teqtivity, y no están relacionados con otro incidente que sufrió Uber el pasado mes de septiembre.

Ahora bien, ¿afecta esto directamente a los clientes? La investigación de seguridad sugiere que estos datos filtrados están relacionados únicamente con empleados de Uber y no incluyen a los clientes. El problema es que la filtración es tan importante que los atacantes podrían llegar a utilizarla para lanzar ataques Phishing contra esos empleados y de esta forma adquirir información más confidencial y poder llegar incluso a obtener datos relacionados con clientes.

Los datos filtrados incluyen numerosos archivos que afirman ser código fuente asociado con plataformas de administración de dispositivos móviles (MDM) utilizadas por Uber y Uber Eats y servicios de proveedores externos.

El actor de amenazas creó cuatro temas separados, supuestamente para Uber MDM en uberhub.uberinternal.com y Uber Eats MDM, y las plataformas de terceros Teqtivity MDM y TripActions MDM.

Cada publicación hace referencia al miembro Arion del grupo Lapsus$ que se cree que es responsable de numerosos ataques de alto perfil, incluido un ataque cibernético en septiembre en Uber donde los actores de amenazas obtuvieron acceso a la red interna y al servidor Slack de la empresa.

Los datos recientemente filtrados consisten en código fuente, informes de gestión de activos de TI, informes de destrucción de datos, nombres de inicio de sesión y direcciones de correo electrónico de dominio de Windows, y otra información corporativa.

- Uno de los documentos incluye direcciones de correo electrónico e información de Windows Active Directory de más de 77 000 empleados de Uber.

Los datos de Uber fueron robados en el hackeo de Teqtivity

Un actor de amenazas obtuvo acceso a un servidor de respaldo de Teqtivity AWS que almacena datos para sus clientes.

Esto permitió al actor de amenazas acceder a la siguiente información para las empresas que utilizan su plataforma.

Uber también ha reiterado que el grupo Lapsus$ no estaba relacionado con esta infracción, aunque las publicaciones del foro hacen referencia a uno de los actores de amenazas asociados con el grupo.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :