CURP Biométrica: ¿avance tecnológico o el nuevo “Big Brother” mexicano?

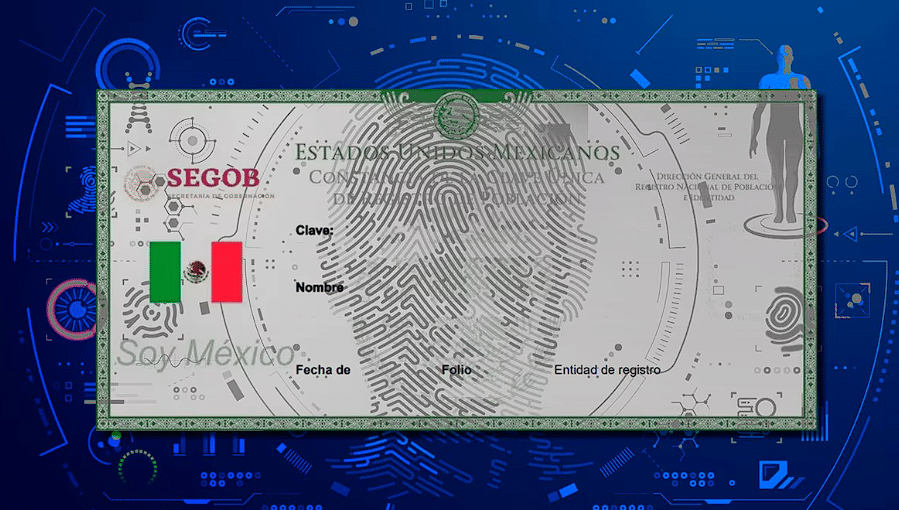

Después de su aprobación en el Senado, México comenzará la implementación de una CURP biométrica, una versión “turbo” de la tradicional clave de registro de población, ahora con foto, huellas, escaneo de iris y firma digital. Todo esto, según las autoridades, para reforzar la seguridad y evitar la suplantación de identidad… porque si algo nos sobra en este país es confianza institucional, ¿verdad?

¿Qué trae de nuevo esta CURP versión 2.0?

A diferencia de la CURP que conoces (esa que probablemente imprimiste mal en algún café internet), la nueva versión biométrica te identificará con datos únicos e intransferibles. O al menos eso dicen.

Este documento será obligatorio para trámites tanto en instituciones públicas como privadas, y estará disponible en formato físico y digital. Se espera que reduzca burocracia, aumente la seguridad… y, de paso, recopile más datos de cada ciudadano que Netflix de sus suscriptores.

¿Y todo esto para qué?

El gobierno asegura que este nuevo sistema servirá para reducir el robo de identidad, mejorar programas sociales, y combatir la desaparición forzada (Guiño Guiño ) . Suena bien, aunque considerando que las bases de datos del IFE y del INE ya se han filtrado y vendido en el mercado negro más veces que películas pirata en Tepito, la confianza ciudadana está, digamos… en “fase experimental”.

Cómo tramitar la CURP biométrica (antes de que te la pidan hasta para pedir una torta)

El trámite deberá hacerse presencialmente en el Registro Civil, donde te capturarán las huellas digitales, una foto, escanearán tu iris y, si tienes suerte, no te pedirán hasta una muestra de ADN.

Requisitos:

- Identificación oficial (INE, pasaporte o cartilla militar).

- CURP certificada.

- Correo electrónico válido (sí, el de hotmail también sirve… por ahora).

- Para menores de edad, se requiere la presencia del tutor legal y el CURP de ambos.

El proceso será gratuito, accesible para todas las edades, y se implementará de forma progresiva a partir de 2025, comenzando por el estado de Veracruz (¿voluntarios u obligados? Eso lo veremos con el tiempo).

¿Y quién maneja mis datos? ¡Qué podría salir mal!

La gestión digital de esta CURP estará en manos de la Agencia de Transformación Digital y Telecomunicaciones, en coordinación con la Secretaría de Gobernación, quienes integrarán tus datos biométricos con ayuda de los gobiernos estatales y municipales.

Además, esta plataforma única de identidad permitirá búsquedas automatizadas y alertas en tiempo real, conectándose con bases de datos forenses, de salud, educación, transporte y telecomunicaciones. Porque, claro, siempre es reconfortante saber que todo sobre ti está a un clic de distancia del funcionario menos indicado.

¿Modernización o centralización del control?

Aunque en papel suena como un avance tecnológico, no se puede ignorar el contexto político actual. En 2025, México atraviesa un clima autoritario, marcado por el control narrativo del gobierno de Morena y la concentración de poder en torno a AMLO y su círculo cercano.

Agregar a esto un sistema de identificación total, cuando históricamente las filtraciones de datos en el país han sido pan de cada sexenio, hace que muchos se pregunten si el CURP biométrico es una herramienta de seguridad… o una forma más sofisticada de vigilancia.

¿identidad protegida o privacidad comprometida?

La CURP biométrica promete eficiencia, orden y protección contra fraudes… pero también abre la puerta a una recolección masiva de datos en un país donde la corrupción y el mal manejo de información son el pan de cada día.

Así que sí, prepárate para el futuro, uno donde tu identidad será más segura, pero también más vigilada. Y si ves que te escanean el iris en el OXXO, no te asustes… probablemente sea solo un adelanto.

Fuente (s) :

- https://www.elfinanciero.com.mx/nacional/2025/06/26/la-curp-biometrica-ya-es-un-documento-oficial-de-identidad-esto-sabemos-tras-su-aprobacion-en-el-senado/

- https://aristeguinoticias.com/010725/mexico/que-incluira-la-nueva-curp-biometrica/

crypto_support_box