El grupo de APT Lazarus, conocidos por su vinculación con el ransomware WannaCry, o ataques a grandes firmas tales como Sony y múltiples bancos a nivel internacional, ha reaparecido con un nuevo método para difundir malware aprovechándose de Windows Update.

El grupo respaldado por Corea del Norte, Lazarus, agregó el cliente de Windows Update a su lista de archivos binarios presentes en Windows (LoLBins) que pueden ser usados para descargar malware y ahora lo está utilizando activamente para ejecutar código malicioso en los sistemas de Windows.

El nuevo método de implementación de malware fue descubierto por el equipo de Malwarebytes Threat Intelligence mientras analizaba una campaña de phishing de enero que se hacía pasar por la empresa aeroespacial y de seguridad estadounidense Lockheed Martin.

La víctima en este caso ha sido la empresa multinacional especializada en la industria aeroespacial Lockheed Martin, donde el grupo de hackers norcoreano se hizo pasar por esta empresa a través de una campaña de spearphishing, según menciona el análisis realizado por Malwarebytes.

Cómo Lazarus se aprovechó de Windows Update para inyectar malware

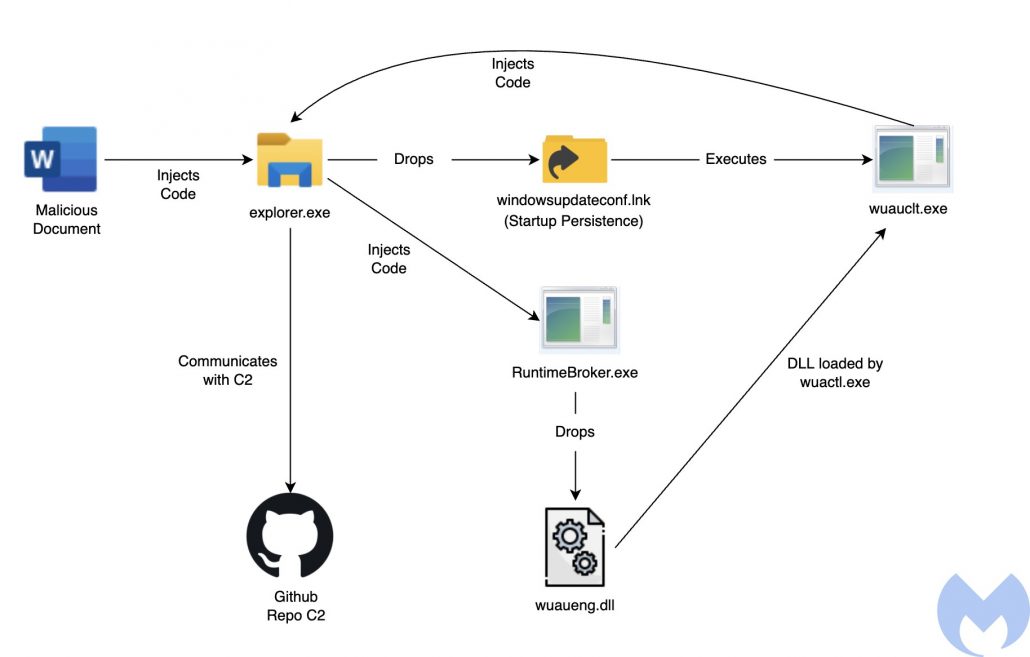

El proceso descrito por la firma de seguridad involucra a la apertura de un documento con código malicioso por parte de la víctima. Tras esto, se envía un archivo denominado ‘WindowsUpdateConf.lnk’ a la carpeta de inicio y un archivo DLL (wuaueng.dll) a la carpeta de Windows/System32.

Esto se puede hacer cargando una DLL arbitraria especialmente diseñada usando las siguientes opciones de línea de comandos (el comando que Lazarus usó para cargar su carga útil maliciosa):

wuauclt.exe /UpdateDeploymentProvider [path_to_dll] /RunHandlerComServer

MITRE ATT & CK clasifica esta estrategia de evasión de defensa como Ejecución de proxy binario firmado a través de Rundll32, y permite a los atacantes eludir el software de seguridad, el control de aplicaciones y la protección de validación de certificados digitales.

El archivo LNK mencionado antes abre el cliente de Windows Update (wuauclt.exe), permitiendo ejecutar un comando que carga el archivo DLL malicioso del atacante. Como bien afirman desde Malwarebytes, esta técnica hace uso de Windows Update para esquivar todo tipo de mecanismos de detección y seguridad por parte del sistema, ocultándose y ejecutando el código.

Desde el momento en el que Windows Update permite esto, el ejecutable se convierte en lo que se conoce como ‘LoLBins’ (del inglés living-off-the-land binaries). Estos son ejecutables firmados por Microsoft que pueden ser aprovechados para ejecutar código malicioso.

La investigación llevada a cabo por parte de Malwarebytes acusa al grupo Lazarus debido a ciertas evidencias y metadatos usados anteriormente por este grupo de hackers. Según afirma el medio BleepingComputer, este método fue hallado por primera vez en octubre de 2020, cuando el investigador David Middlehurst descubrió que se podía aprovechar un agujero de seguridad en Windows Update para inyectar malware.

Notorio grupo Lazarus de Corea del Norte

El Grupo Lazarus (también rastreado como HIDDEN COBRA por las agencias de inteligencia de EE. UU.) es un grupo de piratería militar de Corea del Norte activo durante más de una década, al menos desde 2009.

Sus operadores coordinaron la campaña global de ransomware WannaCry de 2017 y han estado detrás de los ataques contra empresas de alto perfil como Sony Films y varios bancos en todo el mundo.

El año pasado, Google detectó a Lazarus apuntando a investigadores de seguridad en enero como parte de complejos ataques de ingeniería social y una campaña similar durante marzo.

El Tesoro de EE. UU. sancionó a tres grupos de hacking patrocinados por la RPDC (Lazarus, Bluenoroff y Andariel) en septiembre de 2019, y el gobierno de EE. UU. ofrece una recompensa de hasta $ 5 millones por información sobre la actividad de Lazarus.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :