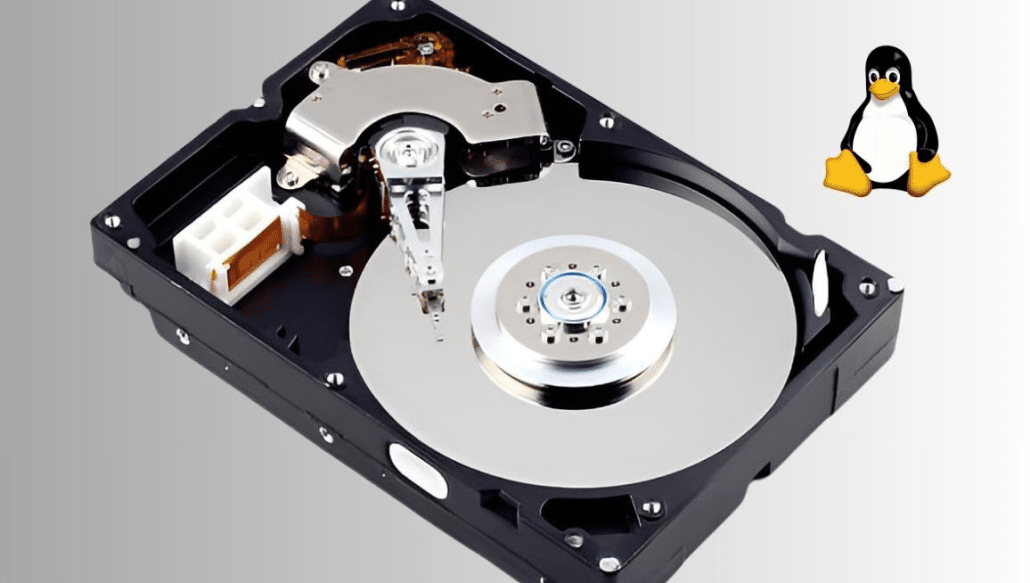

Entre los problemas más serios que pueden enfrentar los usuarios de computadoras se encuentra la pérdida de datos y discos duros o unidades de almacenamiento, ya sea de forma parcial o total. Hoy abordaremos nuevamente este tema tan relevante.

El objetivo es agrupar en una sola entrada todas las herramientas que hemos mencionado anteriormente y también algunas nuevas que no hemos discutido antes. Esto para la comodidad y utilidad de nuestra querida comunidad de lectores frecuentes y aquellos que ocasionalmente nos visitan. A continuación, mencionaremos brevemente los programas más conocidos y utilizados en sistemas operativos GNU/Linux para la recuperación de datos y reparación de discos.

Recuperación de datos y reparación de discos: Programas disponibles para Linux

Lista de aplicaciones libres y abiertas para recuperar datos y reparar discos

Comandos de Terminal

Fsck y E2Fsck

Fsck y E2Fsck son dos comandos diferentes con el mismo propósito. Fsck puede usarse instalando el paquete ‘util-linux’, mientras que E2Fsck requiere el paquete ‘e2fsprogs’. Fsck permite verificar y, opcionalmente, reparar uno o más sistemas de archivos Linux mediante el uso de nombres de dispositivos, puntos de montaje, etiquetas del sistema de archivos o su UUID. E2Fsck realiza funciones similares, pero se enfoca únicamente en los sistemas de archivos ext2/3/4.

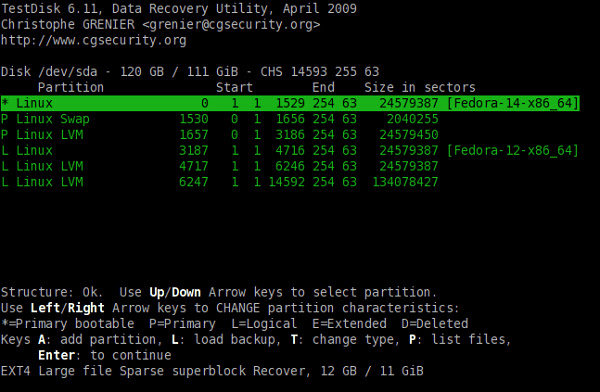

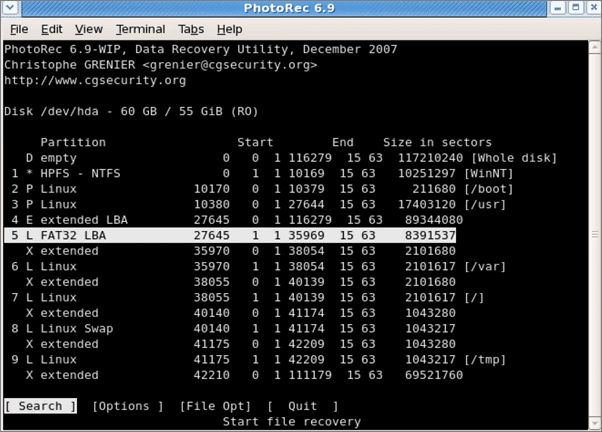

TestDisk y PhotoRec

TestDisk y PhotoRec son herramientas desarrolladas por el mismo autor. TestDisk es una herramienta para la recuperación de particiones y sectores de arranque, mientras que PhotoRec se especializa en recuperar archivos, especialmente imágenes, de cualquier medio. PhotoRec está integrada dentro de TestDisk, lo que facilita su uso conjunto.

BadBlocks

BadBlocks es un comando de terminal utilizado para buscar bloques dañados en un dispositivo de disco o almacenamiento. Permite diagnosticar y reparar particiones de disco específicas, aceptando parámetros para definir el sector de inicio y finalización del proceso. Para su uso, se necesita el paquete e2fsprogs, que soporta sistemas de archivos ext2, ext3 y ext4.

Scalpel y Foremost

Scalpel y Foremost son programas de terminal enfocados en la informática forense. Scalpel es una reescritura de Foremost y ambos recuperan archivos manejando encabezados, pies de página y estructuras de datos internas. Pueden trabajar con sistemas de archivos FAT16, FAT32, exFAT, NTFS, Ext2, Ext3, Ext4, JFS, XFS, ReiserFS y particiones sin formato.

Aplicaciones de Escritorio

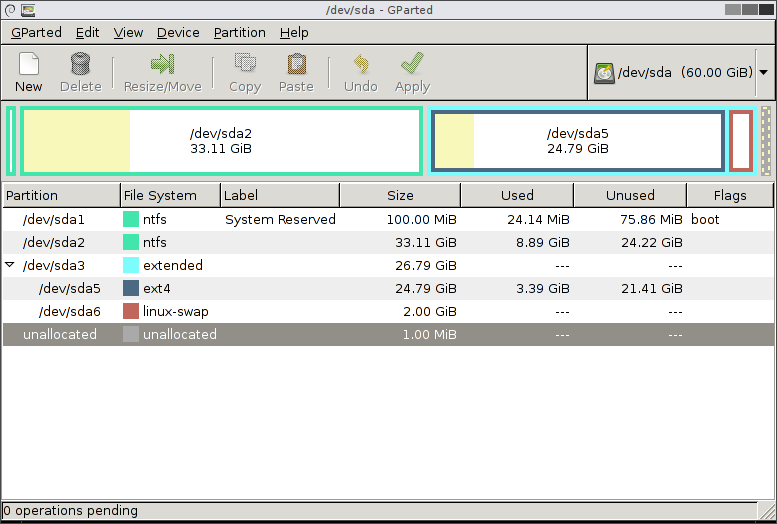

GParted

GParted es una de las herramientas de gestión de discos y particiones más populares, conocida por su eficiencia en la edición de particiones mediante una interfaz gráfica. Permite cambiar el tamaño, copiar y mover particiones sin pérdida de datos en discos con sistemas de archivos de Windows, macOS y GNU/Linux. Además, puede usarse desde una distribución en vivo para trabajar en cualquier computadora.

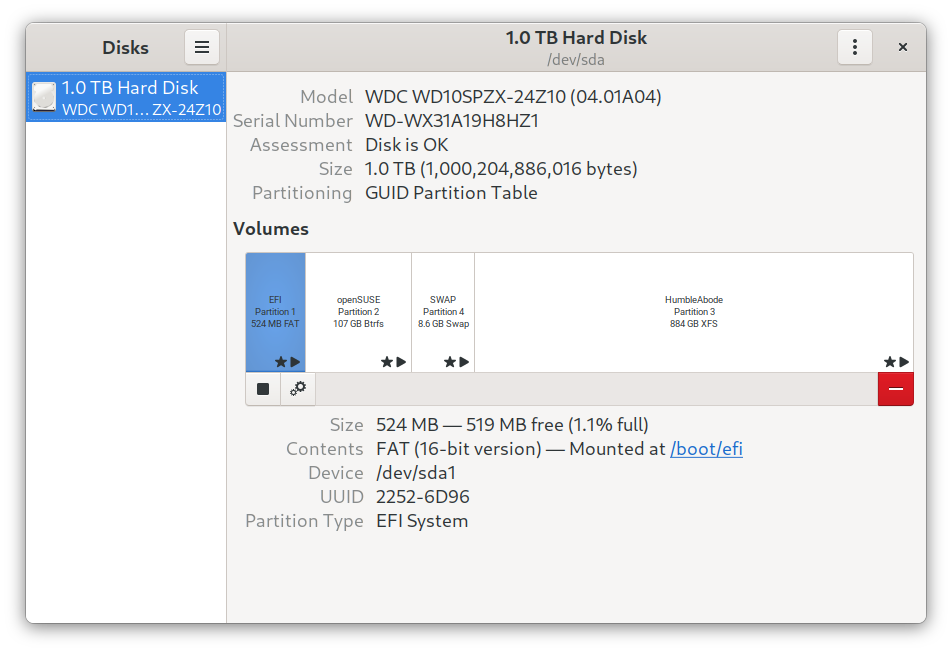

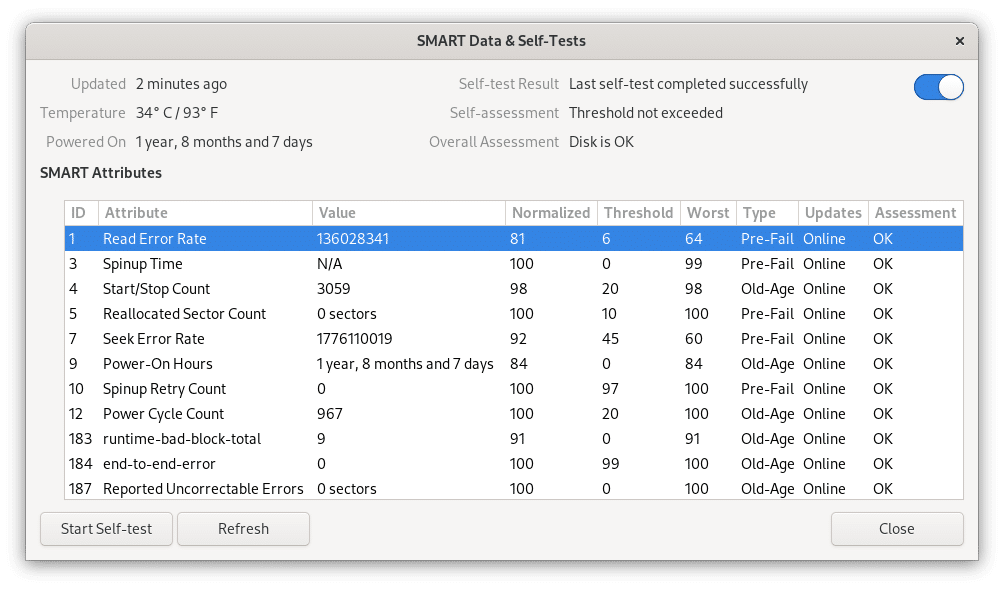

GNOME Discos

GNOME Discos es una herramienta del entorno GNOME que también funciona en otros escritorios. Es ideal para tareas de diagnóstico y reparación de discos y unidades de almacenamiento, permitiendo inspeccionar, formatear, particionar y configurar discos de manera sencilla. También puede ver datos SMART mediante SmartMonTools, gestionar dispositivos y realizar pruebas de rendimiento.

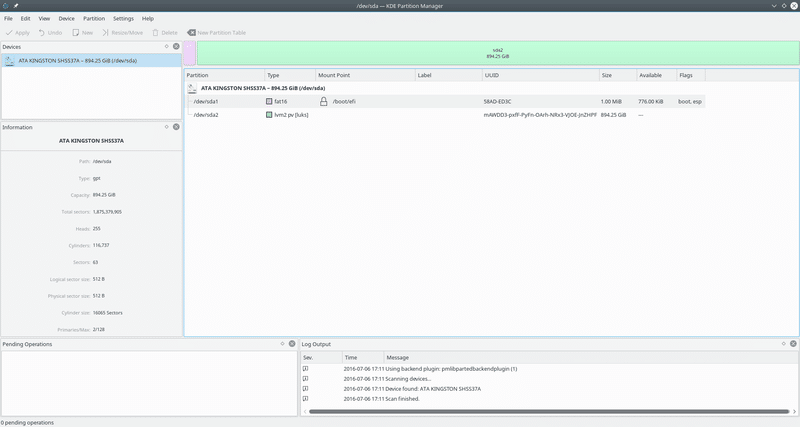

KDE Partition Manager

KDE Partition Manager es una herramienta del proyecto KDE, similar a GNOME Discos. Puede particionar y formatear discos, crear y restaurar imágenes de discos, y monitorear la velocidad y el estado de salud de los mismos, funcionando también en otros entornos de escritorio.

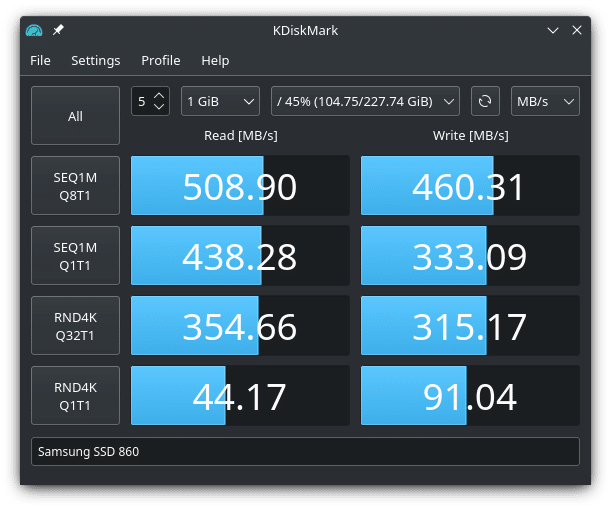

KDiskMark

KDiskMark es una pequeña aplicación de código abierto para GNU/Linux que sirve como herramienta de evaluación comparativa para discos HDD y SSD. Realiza pruebas de rendimiento de discos con una interfaz gráfica amigable y potente, utilizando el software Flexible I/O Tester.

Con estas herramientas, los usuarios de Linux pueden recuperar datos y reparar discos de manera efectiva y eficiente, asegurando la integridad y disponibilidad de su información.

Distribuciones de Rescate y Mantenimiento

Fuente (s) :

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

![Las URLs maliciosas a menudo incluyen https[:]//dns[.]startservicefounds.com/service/f[.]php, https[:]//api[.]startservicefounds[.]com, https[:]//cache[.]cloudswiftcdn[.]com.

Ten cuidado con las IPs asociadas con el malware, como la 45.150.67.235.

El malware JavaScript remoto decodificado frecuentemente crea usuarios administradores como wpsupp‑user:](https://adalparedes.com/wp-content/uploads/2024/05/litespeed-cache-vuln-expl-1-screenshot-1.png)