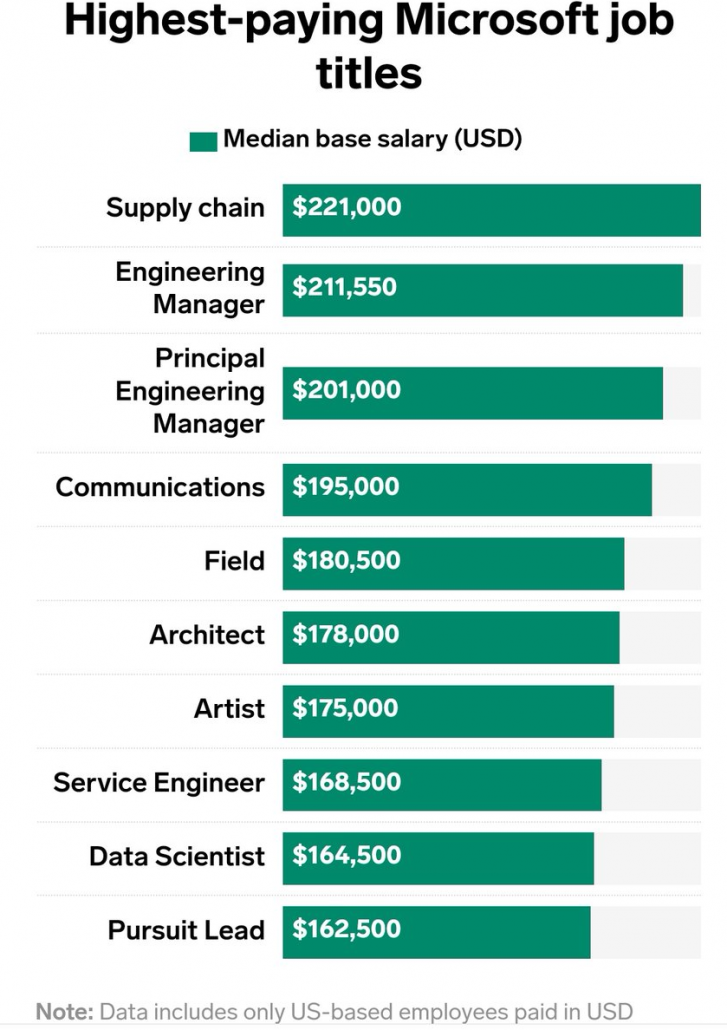

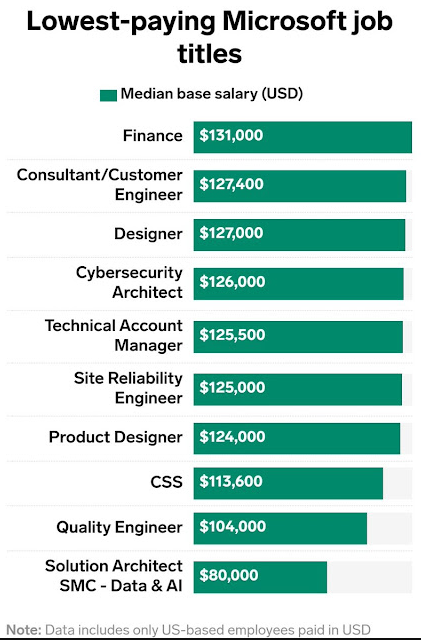

Varios empleados de Microsoft han filtrado un documento que revela los salarios y bonificaciones de distintos ingenieros de software de la empresa norteamericana. A esta filtración se ha producido a través de una serie de correos electrónicos internos entre varias empleadas. En estos mensajes, las trabajadoras aludían a la brecha salarial que hay en la empresa tecnológica y expusieron varios ejemplos de salarios entre hombres y mujeres.

Varios trabajadores de la compañía tecnológica han filtrado un documento en el que aparecen los sueldos y bonificaciones de los ingenieros de software de la empresa americana.

El documento contenía información acerca de 1.200 empleados de Microsoft. De ellos, más de 600 son ingenieros y algunos trabajan en el departamento de Azure.

Un portavoz de la empresa estadounidense ha declarado que la remuneración depende del puesto que tenga, la antigüedad, el nivel de desempeño y la competencia en el mercado.

El medio digital ha realizado un análisis sobre el salario de los ingenieros, calculando el salario base, las bonificaciones y las acciones que se les dan. Te contamos los sueldos que tienen los ingenieros en los distintos departamentos de Microsoft.

El documento filtrado por empleados revela los sueldos de cientos de trabajadores de Microsoft en divisiones como Azure, Office y Windows

El documento contenía información acerca de 1.200 empleados de Microsoft. De ellos, más de 600 son ingenieros y algunos trabajan en el departamento de Azure.

Un portavoz de la empresa estadounidense ha declarado que la remuneración depende del puesto que tenga, la antigüedad, el nivel de desempeño y la competencia en el mercado.

El medio digital ha realizado un análisis sobre el salario de los ingenieros, calculando el salario base, las bonificaciones y las acciones que se les dan. Te contamos los sueldos que tienen los ingenieros en los distintos departamentos de Microsoft.

Departamento de inteligencia artificial

La división de inteligencia artificial y cloud de Microsoft incluye negocios importantes como Azure. La compañía ha explicado que la nube más grande de Microsoft generó más de 18.000 millones de euros en ingresos en su trimestre de mayor demanda, pero no está claro exactamente qué productos y servicios incluye.

En la hoja de cálculo, sólo 34 personas se identificaron como trabajadores de este departamento. Su retribución oscila entre 108.000 y los 324.000 euros, con una media de 154.245 euros.

– Salario base: cuentan con una media de unos 133.000 euros.

– Bonus en efectivo: se suelen otorgan anualmente, y varía entre los 3.500 y 43.600 euros.

– Acciones: también se dan anualmente y tienen una media de 14.000 euros.

Azure

Los ingresos en Azure oscilan entre los 107.779 y los casi 900.000 euros, tomando como referencia los datos de 210 personas que figuran en la hoja de cálculo, con una media de 162.105 euros.

– Salario base: una media de 129.178 euros, basada en un rango de 92.581 a 436.707 euros.

– Bonus en efectivo: se otorga anualmente y tiene una media de 15.634 euros.

– Acciones: también se otorgan anualmente y tiene una media de 14.000 euros.

Área comercial y ecosistemas

Los paquetes de compensación del área comercial y de ecosistemas en las 12 entradas de la hoja de cálculo que los empleados enviaron tienen una media de 152.304,80 euros.

– Salario base: una media de 122.714 euros, basada en un rango de 109.176 a 159.600 euros.

– Bonus en efectivo: se otorgan anualmente, con una media de 15.066 euros.

– Acciones: también se otorgan anualmente, con una media de 13.275 euros.

Experiencias y dispositivos

Este departamento es responsable de una gran parte del negocio de la empresa, incluido Microsoft 365, que incluye Word, Excel, OneDrive y SharePoint.

Los paquetes de compensación totales de este departamento tienen una media de 165.948 euros.

– Salario base: una media de 129.265 euros, basada en un rango de 98.695 a 196.518 euros.

– Bonus en efectivo: una media de 15.372 euros, basada en un rango de 0 a 42.797 euros.

– Acciones: una media de 14.673 euros, basada en un rango de 0 a 146.733 euros.

Windows

Los paquetes de compensación de Windows en las 14 entradas de la hoja de cálculo oscilan entre 121.404 y 266.145 euros, con una media de 162.673 euros.

– Salario base: tienen una media de 124.811 euros.

– Bonus en efectivo: se otorgan anualmente, con una media de 16.201 euros.

– Acciones: también se otorgan anualmente, con una media de 16.682 euros.

Office

Office cuenta con unos paquetes de compensación que se sitúan entre los 107.954 y 432.340 euros.

– Salario base: tienen una media de 137.126 euros.

– Bonus en efectivo: se otorgan anualmente, con una media de 16.594 euros.

– Acciones: también se otorgan anualmente y tiene una media de 17.468 euros.

Bing

El motor de búsqueda de Microsoft tiene unos paquetes de compensación que ronda los 136.252 euros.

– Salario base: tienen una media de 112.670 euros, basada en un rango de 96.075 a 162.455 euros.

– Bonus en efectivo: se suelen otorgar anualmente, con una media de 9.600 euros.

– Acciones: también se otorgan anualmente, con una media de 13.974 euros.

Ingeniería y operaciones

El equipo de ingeniería y operaciones es “una división de TI interna de Microsoft”, según la propia empresa, que “mantiene la infraestructura y las redes”, lo que hace que los empleados puedan “crear una amplia gama de productos y servicios”.

Los paquetes de compensación de este departamento (aparecen en 11 entradas del documento) tienen una media de 143.327 euros.

– Salario base: una media de 117.736 euros, basada en un rango de 61.139 a 144.113 euros.

– Bonus en efectivo: se otorgan anualmente, con una media de 13.450 euros.

– Acciones: también se otorgan anualmente, con una media de 12.577 euros.

División de desarrollo

La división de Desarrollo de Microsoft tiene un paquete de compensación que se encuentra entre los 114.417 y 246.300 euros, con una media de 141.222 euros.

– Salario base: Una media de 118.863 euros, basada en un rango de 99.569 a 174.700 euros.

– Bonus en efectivo: generalmente se otorgan anualmente, con una media de 14.400 euros, basada en un rango de 0 a 32.300 euros.

– Acciones: generalmente se otorgan anualmente, con un media de 11.354 euros, basada en un rango de 0 a 39.300 euros.

Equipo de experiencias web

Microsoft describe este departamento como el equipo que se encarga de “crear contenido, servicios y plataformas integrales y atractivos para que los consumidores accedan a la información que necesitan en cualquier lugar y en cualquier dispositivo y para que las empresas mejoren su servicio y la experiencia del usuario”.

Sus paquetes de compensación (según las 18 entradas del documento filtrado) rondan los 163.852 euros.

– Salario base: una media de 122.500 euros, basada en un rango de 99.656 a 192.151 euros.

– Bonus en efectivo: se otorgan anualmente, con una media de 16.500 euros.

– Acciones: también se otorgan anualmente y tienen una media de 15.800 euros.

Xbox

Los paquetes de compensación de Xbox (la consola de videojuegos de Microsoft) son de entre 122.800 y 261.151, con una media de 148.581 euros.

– Salario base: una media de 119.439 euros, basada en un rango de 104.809 a 174.683 euros.

– Bonus en efectivo: se otorgan anualmente, con una media de 14.500 euros.

– Acciones: también se otorgan anualmente y tienen una media de 10.830 euros.

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :