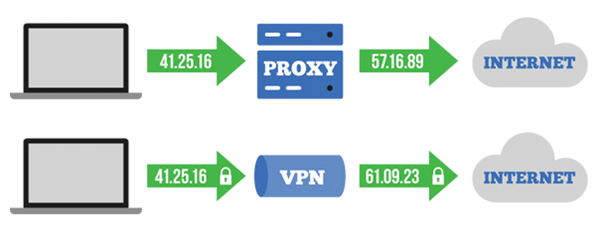

Tanto la VPN como el proxy se utilizan para facilitar la conexión entre el cliente y el servidor al ocultar su dirección IP y son ligeramente diferentes en la forma en que manejan los datos.

En el mundo cibernético moderno, nos hemos enfrentado a muchas preocupaciones sobre nuestra privacidad, tanto las VPN como el proxy lo manejan de manera significativa.

Es bastante significativo tener el conocimiento de la diferencia entre VPN vs Proxy y el escenario donde podemos usar y donde no.

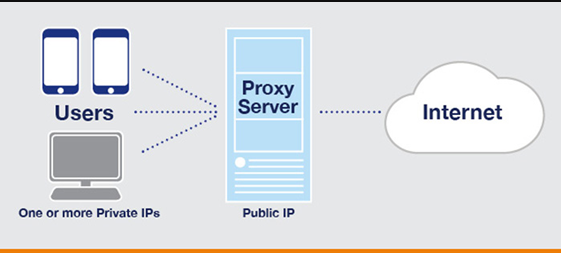

¿Qué es un Proxy?

El servidor proxy o proxy es un nodo intermedio entre el cliente e Internet que toma una solicitud del Cliente y la pasa a varios servidores y proporciona servicios de red indirectos al cliente. El propósito principal del proxy es filtrar el tráfico peligroso de Internet aplicando la regla estricta para garantizar el anonimato del cliente.

Nos permite ocultar la IP del cliente y la ubicación del sitio que visita. al conectarse a uno de los servidores proxy, la solicitud del cliente se reenvía al proxy, luego procesa la solicitud del cliente y el resultado se devolverá al cliente.

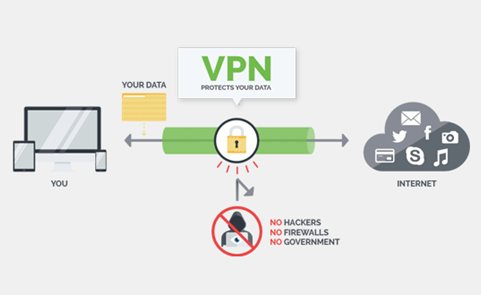

¿Qué es una VPN?

VPN o Virtual Private Network es una tecnología que se desarrolló para proporcionar acceso seguro a través de Internet para las solicitudes de los clientes a través de túneles encriptados. VPN redirige la solicitud del lado del cliente a través del servidor remoto que ejecutan los proveedores de servicios VPN. ayuda a garantizar que los datos confidenciales permanezcan privados durante la transmisión a través de Internet de un lugar a otro.

VPN Shield la actividad de navegación de los usuarios y eludiendo la censura de Internet. El software VPN encripta la solicitud del usuario incluso antes de que su proveedor de servicios de Internet la vea y la redirige a varios nodos VPN y responde al cliente.

Proxy vs Seguridad VPN

Cuando se trata de seguridad, VPN está por delante de los servidores proxy, las VPN tienen un túnel encriptado para transferir los datos de forma segura, pero ese no es el caso con Proxy.

Seguridad de red privada virtual (VPN)

Con la VPN, obtendrá una dirección IP única y un túnel seguro establecido entre usted y el objetivo al que se conectará.

El túnel de cifrado VPN admite el tráfico que se enruta con todos los protocolos de Internet con capacidades sofisticadas de privacidad y seguridad.

Las VPN son bien conocidas por su seguridad y confiabilidad, es fácil para cualquiera apagar o encender el servicio VPN.

Al tener un túnel encriptado, las VPN protegen sus datos de los piratas informáticos, incluso si está conectado con puntos de acceso WiFi abiertos.

La aplicación VPN es compatible con varias plataformas PlayStation, SmartTV, OS/X, iPhone, Windows, Android y también con otros dispositivos como AppleTV, Chromecast, Roku, Xbox y sus dispositivos de red compatibles.

Con el cifrado AES -256 y los certificados SSL, no hay posibilidad de que un atacante acceda a sus datos e incluso las autoridades gubernamentales no pueden acceder a sus datos. Para construir el túnel utiliza protocolos de alta seguridad PPTP, L2TP, SSTP, OpenVPN.

Ayuda a ocultar la ubicación real, y puede acceder a los sitios web bloqueados, videos y otro contenido bloqueado en su ubicación de forma segura.

Seguridad de proxy

Los servidores proxy conectan la conexión a Internet, solo enmascaran la dirección IP de su computadora y no cifrarán los contenidos.

Suelen comunicarse con el protocolo HTTP o SOCKS, por lo que hay cifrado con los servidores proxy, los ciberdelincuentes pueden rastrear los datos que viajan a través de un servidor proxy.

En algunos casos, incluso los ciberdelincuentes anuncian un servidor proxy para robar su identidad. Además, generalmente los servidores proxy están sobrecargados de visitantes y afectan terriblemente la velocidad de conexión.

Los proxies HTTP son más familiares y existen desde hace mucho tiempo y los proxies Socket Secure (SOCKS5) se utilizan para conectarse con servicios de torrent, FTP y servidores web. En comparación con el proxy normal SOCKS5 Seguridad mejorada.

El proxy SOCKS5 es muy bueno si vas a usar un torrent o un servicio P2P, pero carece de privacidad. Si navega mucho por la web y simplemente desea evitar los sitios web bloqueados geográficamente y a través del firewall, los servidores proxy son ideales para usted.

Velocidad de Internet Proxy vs VPN

- Velocidad de VPN vs Velocidad de Proxy, esta es una de las preocupaciones más importantes al acceder a Internet usando Proxy y VPN. Cuando hablamos de velocidad, el servidor Proxy siempre es más rápido que la VPN.

Costo de proxy frente a VPN

- Múltiples ciudades y subredes, tiempo de inactividad mínimo, lista de proxy accesible mediante API y velocidad de enlace ascendente de todos los servidores proxy.

- Los proxy de ayuda contienen muchos servidores que permiten a los usuarios elegir cualquier servidor en los países disponibles. En este caso, los proxies gratuitos son limitados y dan poco ancho de banda y ralentizan el acceso.

- planee gastar desde $ 5 por mes para planes básicos y el precio también depende de la calidad de los servidores proxy y los proveedores.

Usabilidad de VPN y Proxy

- Servidor proxy Proporcione una capa adicional de seguridad entre el punto final y el tráfico externo que se usa principalmente para mejorar la seguridad corporativa e institucional.

- VPN encripta todo el flujo de tráfico entre Internet y su dispositivo para evitar que el ISP controle sus actividades y recopile sus datos de navegación.

- Los proxies juegan un papel importante en el anonimato del tráfico web y agregan protección de identidad para funcionarios corporativos, reporteros y denunciantes.

- VPN también proporciona anonimato de alto nivel y encripta la solicitud del usuario que pasó a través de varios servidores remotos que hace imposible rastrearlo.

- La organización ejecuta sus redes internas en un servidor proxy para controlar el uso de Internet y evitar el uso inapropiado del sitio en las redes internas.

- VPN pasa por alto la censura de Internet y le permite acceder a cualquier cosa que desee en Internet y completar sus actividades de las agencias gubernamentales y policiales.

- Los servidores proxy brindan protección extrema contra los piratas informáticos mientras usan Wi-Fi público y rompen los sitios web censurados.

- Las VPN son más lentas debido al cifrado, mientras que los servidores proxy son más rápidos ya que los Proxies no cifran el tráfico entre Internet y el dispositivo del usuario.

- VPN le permite acceder a la red corporativa de forma segura desde fuera de la conectividad a Internet, como un hotel, una cafetería, etc.

- Si no tiene una VPN corporativa, los proxies brindan acceso alternativo con alta seguridad y también proporciona un acceso muy fácil al software del cliente.

- VPN proporciona un futuro de alta seguridad para acceder a las aplicaciones Secures y los programas de escritorio/portátil, pero los proxies no están muy familiarizados con este caso.

- Los servidores proxy no utilizan ninguna operación de tunelización, pero el servidor proxy es una excelente manera de agregar una capa entre su empresa e Internet.

- VPN Proporciona conexiones de túnel cuando los datos se envían de forma privada a través del paquete de Internet brinda una capa de seguridad que protege la sustancia contra la visibilidad general.

Las VPN son mejores para…

Las VPN protegen sus datos de miradas indiscretas, desde piratas informáticos hasta funcionarios gubernamentales que utilizan servicios de VPN para proteger los datos personales. Permite a los usuarios enviar y recibir datos y permanecer anónimos en Internet.

La mayoría de las VPN ofrecen múltiples conexiones simultáneas para que los usuarios puedan conectar todos los dispositivos del hogar a la VPN.

Con la VPN, todo su tráfico pasa a través de una red tunelada, por lo que ni siquiera el ISP puede ver el tráfico que va con la red tunelada.

Si es un empleado, puede conectarse con la red de su oficina de forma segura a través de un teléfono inteligente, una tableta y una computadora a través de una VPN.

- VPN es mejor para proteger información valiosa en línea.

- Permite comprar de forma segura en línea con tarjetas de crédito.

- Le permite navegar de forma segura con puntos de acceso Wi-Fi públicos.

- Al tener una VPN, puede comunicarse con sus sitios de películas favoritos, aunque esté bloqueado en su país.

- Con la ca del usuario de VPN, evite la censura web y la vigilancia de contenido.

- VPN le permite establecer comunicación entre sitios de forma segura.

- Algunos de los proveedores de VPN también ofrecen bloqueadores de anuncios.

- Protege mientras está conectado con los sitios de torrent.

- Con la VPN instalada, puede acceder a los sitios web bloqueados geográficamente.

- Las VPN brindan integridad, lo que garantiza que el paquete no se altere cuando está en tránsito.

- Una VPN anonimizada permitiría el intercambio de archivos punto a punto, que está bloqueado en muchos países.

Decir técnicamente VPN es una red de área amplia que conserva la funcionalidad y la seguridad como en la red privada. Estos son los usos principales de la VPN y el uso varía según los requisitos del usuario.

Las VPN no son para…

Las VPN pueden alentar la conexión a Internet

Es posible que experimente una caída en la velocidad de su conexión a Internet cuando se enruta a través de VPN debido a su encriptación de 256 bits de alta calidad. A veces, la conexión VPN puede ralentizar la velocidad de Internet si hay demasiados usuarios activos en el servidor.

En general, la velocidad de VPN depende de su velocidad de Internet, si se encuentra en la India y usa un servidor VPN en los EE. UU., entonces su conexión pasa por un túnel a través de una serie de puntos finales que pueden ralentizar la conexión. Por lo tanto, se recomienda a los usuarios que no usen la VPN con prudencia.

Estoy bajo una VPN, así que puedo hacer cualquier cosa en línea

Si está bajo VPN, no podemos decir que es 100% anónimo, el proveedor de VPN puede ver sus registros de acceso y retendrá los registros durante un período de al menos 6 meses según la ubicación del país.

No todas las VPN son iguales y hay una serie de factores que deben tenerse en cuenta al clasificarlas según la necesidad, las plataformas compatibles y la cantidad de servidores disponibles.

Además, los usuarios deben saber que las VPN no lo protegerán del phishing o de los ataques de malware y ransomware.

Puede obtener la VPN gratuita, pero la conexión sería terrible y se ve gravemente afectada por las limitaciones del bajo ancho de banda y algunos proveedores incluso venden sus datos privados.

Los proxies son mejores para…

Los proxies se utilizan ampliamente para eludir los sitios web bloqueados en el ISP o en los niveles de la organización.

Servidores proxy utilizados en los entornos corporativos para proteger su infraestructura de red interna.

Los Proxies contienen un mecanismo de caché muy bueno, por lo que puede usarse para acelerar el proceso de navegación.

Oculta su dirección IP original y muestra la dirección IP suplantada, por lo que el sitio web de destino no puede leer su IP original.

El proxy te permite permanecer en el anonimato en línea, pero no encriptará el tráfico como lo hace la VPN.

Con algunos de los proxies puedes obtener doble protección ya que tienen el firewall incorporado que detiene las intrusiones.

Los administradores de servidores pueden usar servidores proxy para bloquear sitios web asociados a redes sociales, juegos, sitios para adultos para los empleados de la organización.

Hay miles de proxy gratuitos y de pago disponibles en Internet, al elegir un proxy debe considerar cuidadosamente el tiempo de inactividad.

Con la ayuda de los servidores proxy, uno puede llegar a los sitios web que han sido bloqueados geográficamente.

La implementación del proxy es muy simple y los proxies están tan limitados con los navegadores. Algunos de los proxies premium ahorrarían ancho de banda a las empresas.

Los proxies no son para…

Los servidores proxy no son seguros para la comunicación por correo electrónico y los protocolos de transferencia de archivos y los servidores proxy solo son buenos para la comunicación web.

Es menos seguro que almacenar todas las contraseñas de los usuarios en el directorio activo. No son compatibles con todos los protocolos de red.

Con los firewalls proxy, la configuración es muy difícil en comparación con otros firewalls modernos.

Si el servidor proxy está comprometido, existe la posibilidad de robo de identidad, entonces debe evitar ingresar las credenciales de inicio de sesión del banco cuando se conecta a través de un servidor proxy.

El administrador del servidor Proxy puede olfatear todos los detalles que viajan a través del servidor y también son deficientes en el manejo de cosas como Flash, Java y scripts de JavaScript.

Los servidores proxy tienen serias desventajas de seguridad si el puerto único se deja abierto con el servidor proxy y luego los atacantes pueden enumerar con él.

Si hay un problema al establecer una conexión, entonces con el servidor proxy es difícil de solucionar y no son compatibles con todos los protocolos de red.

Ya comentamos que el caché aumenta la velocidad, pero por otro lado, tiene algunas desventajas. El caché muestra la visualización de los contenidos antiguos.

No todos los proxies son buenos, debe dedicar mucho tiempo a encontrar un proxy adecuado. Una buena cadena de proxy solo proporciona un mejor rendimiento.

Conclusión

Simplemente, tanto el proxy como la VPN se crearon para ocultar el tráfico de Internet y, con la VPN, el tráfico pasará a través de un túnel de red, pero las VPN de baja calidad expondrían amenazas graves.

Los servidores proxy son muy difíciles de configurar y no encriptarán los datos, usar una VPN y un proxy puede ralentizar la conexión drásticamente. Cuando se trata de encriptación, las VPN son las mejores y ofrecen encriptación con el tamaño de clave estándar de la industria.

Se debe tener mucho cuidado al elegir un servidor proxy porque los atacantes también ejecutan los servidores proxy para rastrear el tráfico de la red.

Cuando se trata de un proxy, puede ocultar solo el tráfico HTTP, pero con las VPN, puede ocultar el tráfico enviado a través de todos los protocolos.

Si va a comparar VPN y Proxy cuál es mejor, depende completamente de sus requisitos. No importa si elige usar un servidor proxy o la VPN, pero debe asegurarse de que el servicio que seleccionó pueda resolver el requisito.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :