La Policía de Londres informó que fue arrestado al adolescente de 17 años, aparentemente en relación con los hackeos de Uber y el desarrollador de Grand Theft Auto, Rockstar Games. Arion K., de origen albanés, pero residente en Londres, ha sido, por segunda vez, detenido. El joven de 17 años arrestado bajo sospecha de hackear Rockstar Games y filtrar ‘GTA 6’ permanece en un centro de detención juvenil, según confirmó la Policía de Londres

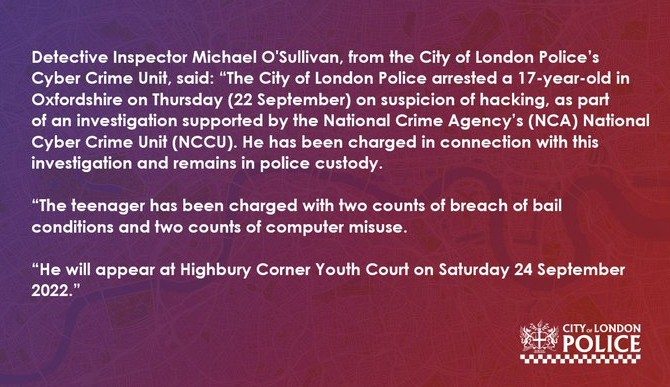

La policía de Londres ha confirmado que el adolescente fue detenido por hackeo como parte de una investigación promovida por la National Crime Agency’s (NCA) y la National Cyber Crime Unit (NCCU).

Según Eurogamer, el joven se presentó ante la corte juvenil de Highbury Corner y se declaró inocente del cargo por mal uso de un ordenador. No obstante, sí se reconoció culpable de haber violado las condiciones de su fianza. “El adolescente ha sido enviado a un centro de detención juvenil”, indicó Michael O’Sullivan, detective inspector de la policía de Londres.

La justicia británica lo acusó formalmente, aunque posteriormente lo devolvió a su hogar bajo fianza. Si bien los términos de su libertad no se dieron a conocer oficialmente, en los últimos días surgieron informes que mencionar que su único castigo adicional fue la prohibición de conectarse a internet por 30 días.

El adolescente está detenido por cargos que incluyen conspiración para atacar al menos dos sistemas informáticos diferentes. El arresto del jueves por la noche de este adolescente puede haber llevado a la captura de uno de los mayores filtradores de videojuegos en la historia reciente.

La Policía de Londres confirmó el arresto de un sospechoso de Oxford en un canal de redes sociales que se usa regularmente para actualizaciones sobre arrestos policiales, y aclaró la edad del sospechoso, junto con una vaga acusación de «sospecha de hackeo», y que la investigación fue coordinada con los Estados Unidos.

Hasta el momento las autoridades aún no han confirmado nada, pero varios periodistas británicos de renombre afirman que efectivamente se trata del autor del robo y filtración de GTA

La filtración en cuestión es una de las más grandes de la historia reciente, ya que contiene esencialmente el estreno mundial del muy esperado videojuego Grand Theft Auto VI. Hasta la filtración de esta semana, los fanáticos de la serie solo tenían rumores sobre su escenario potencial (una ciudad similar a Miami, Vice City) y protagonistas. Ambos rumores fueron confirmados por la filtración, que Rockstar finalmente confirmó que era legítimo y se originó a partir de una versión del juego de tres años.

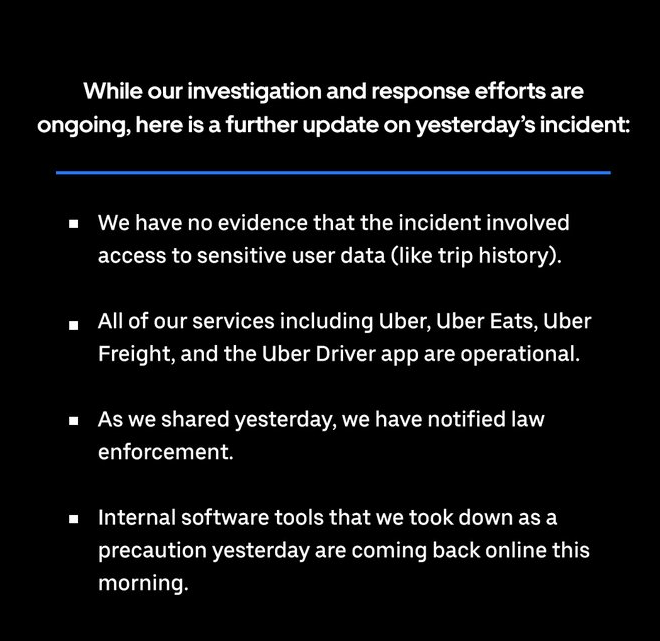

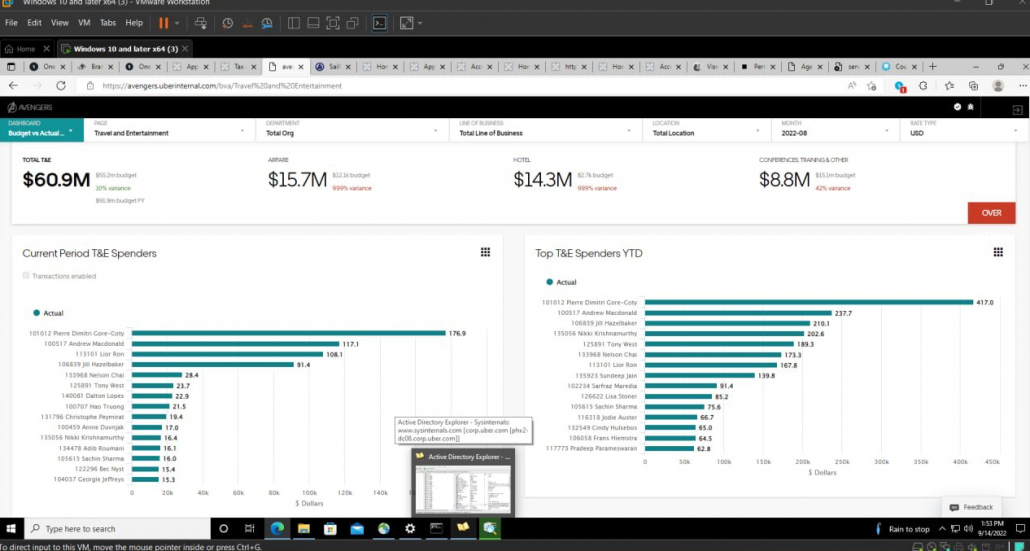

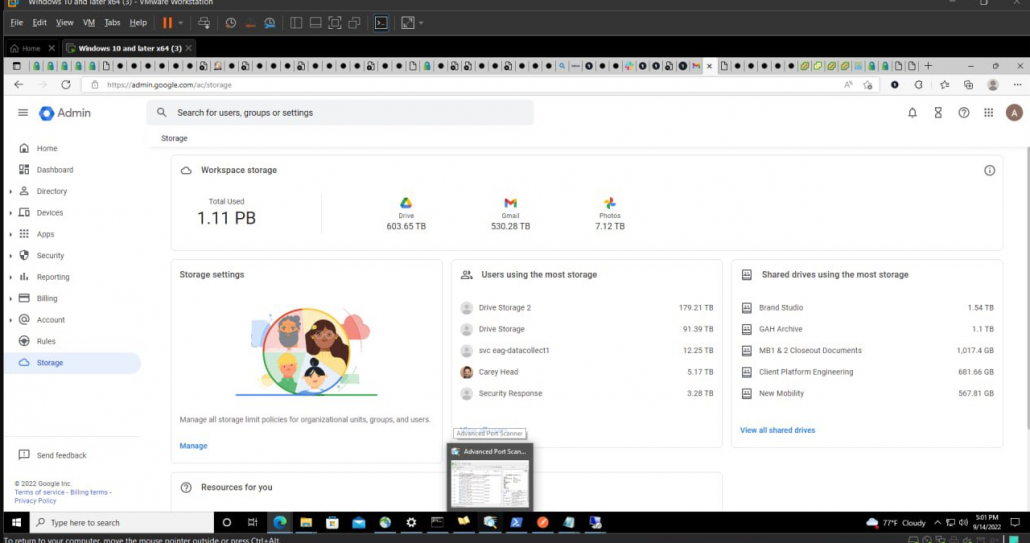

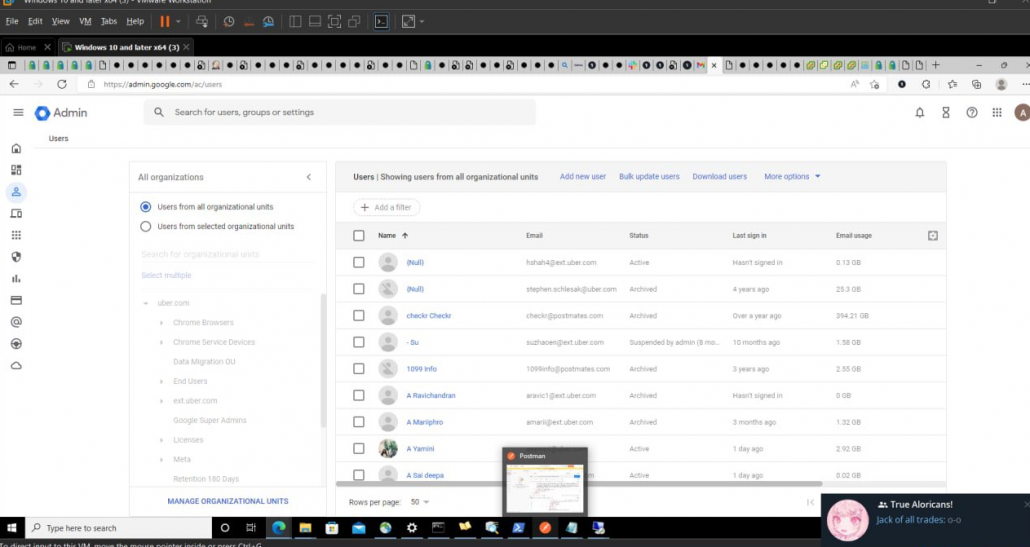

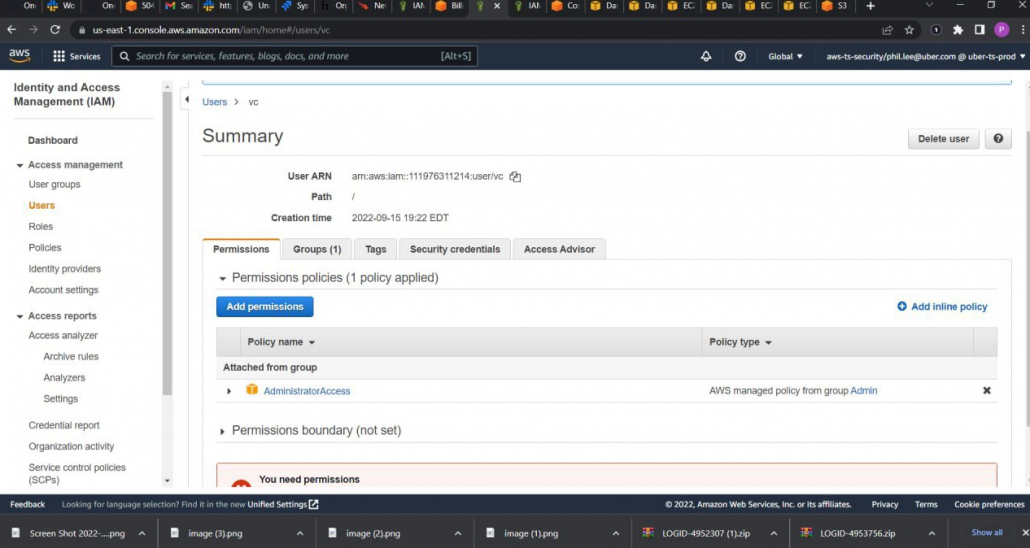

Antes del arresto del jueves, el autor de la filtración del juego de GTA VI afirmó inicialmente estar involucrado en una reciente violación masiva de datos de Uber, y Uber acusó públicamente al grupo Lapsus$ de la intrusión.

Las autoridades británicas no confirmaron la veracidad de este informe en ese momento, debido a las reglas de confidencialidad con respecto a los sospechosos menores de edad. Entonces, si la filtración de GTA VI podría vincularse con los esfuerzos de Lapsus$, este vínculo aún no está confirmado en este momento.

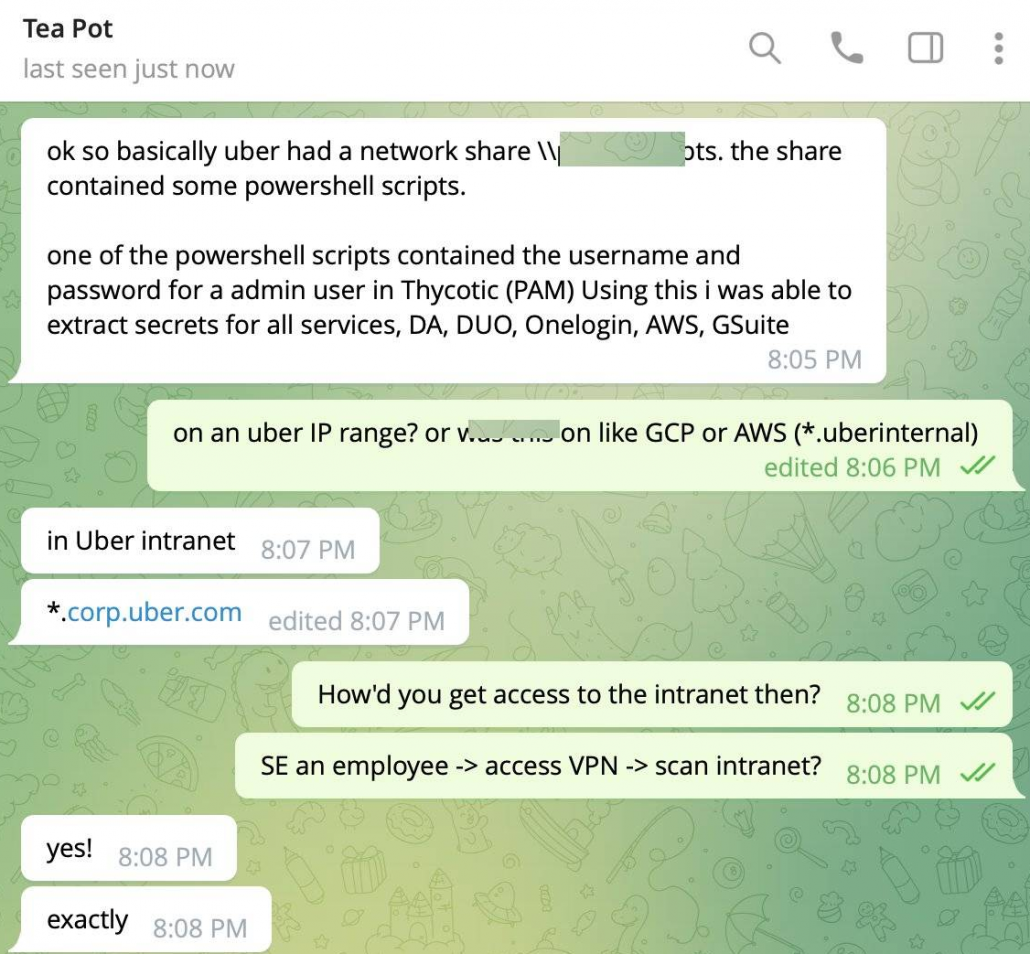

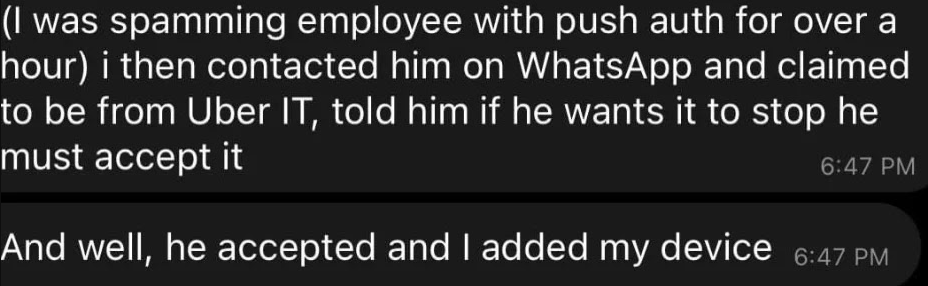

Los esfuerzos de hackeo de Lapsus$ han sido descritos por los miembros en sus canales de chat oficiales de Telegram. La mayoría de los métodos del grupo, al menos como se han revelado públicamente, se han aprovechado de las vulnerabilidades en los sistemas estándar de autenticación multifactor de «dos factores», que generalmente giran en torno a menos opciones de inicio de sesión seguras que un atacante puede explotar.

El autor de la filtración de GTA VI sugirió anteriormente que obtuvo acceso no autorizado al código fuente de Rockstar al acceder a la interfaz de chat de Slack de la compañía.

Las filtraciones de Grand Theft Auto VI continúan haciendo mucho ruido por una variedad de razones. Una pequeña minoría de internautas que no dudaron en criticar duramente el aspecto visual de las imágenes y videos sustraídos a Rockstar, difundiendo su autoproclamado conocimiento al afirmar que GTA VI, tal como lo veía el general público este fin de semana, fue gráficamente decepcionante.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :