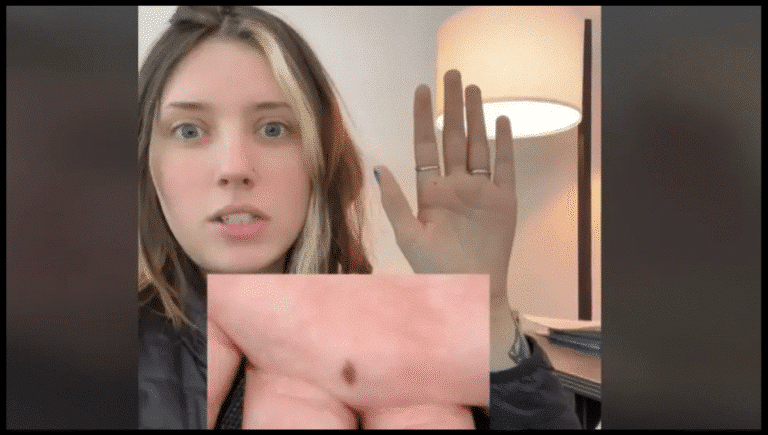

Lo que comenzó como una curiosa interacción con inteligencia artificial terminó convirtiéndose en una advertencia médica inesperada. Trinity Page, una usuaria de TikTok, decidió subir una fotografía de su palma a ChatGPT, buscando una lectura divertida sobre su futuro. Sin embargo, la respuesta del chatbot fue mucho más seria de lo esperado.

ChatGPT le detectó un tipo de melanoma que aparece en zonas como las palmas o las plantas de los pies, donde puede pasar desapercibido.

En lugar de ofrecer predicciones basadas en las líneas de la mano, la IA de OpenAI centró su atención en un detalle poco común: un lunar de aspecto inusual en la parte superior de la palma, cerca del dedo índice. ChatGPT, basado en su capacidad de análisis de imágenes, sugirió que la mancha podría parecerse a un melanoma lentiginoso acral, una forma poco frecuente pero potencialmente peligrosa de cáncer de piel.

Una advertencia inesperada que se vuelve viral

El hecho fue compartido por Trinity en su cuenta de TikTok, donde rápidamente se hizo viral. Su video acumuló millones de visualizaciones —rozando los 6 millones— y desató una oleada de comentarios de otros usuarios que afirmaban tener lunares similares.

Aunque no se ha confirmado aún un diagnóstico médico en su caso, Trinity decidió seguir la recomendación de la IA y acudir a un dermatólogo. Su experiencia ha despertado interés y reflexión sobre el uso no convencional de herramientas de inteligencia artificial.

¿ChatGPT puede detectar enfermedades?

A pesar de lo sorprendente de este episodio, OpenAI aclara que ChatGPT no está diseñado para diagnosticar afecciones médicas. Aunque la IA puede analizar imágenes y ofrecer observaciones basadas en patrones visuales, no sustituye la evaluación de un profesional de la salud.

Otros modelos de inteligencia artificial, como algunos desarrollados por Google, sí han sido entrenados con datos médicos específicos y han demostrado capacidades para detectar enfermedades dermatológicas u oculares. Sin embargo, ChatGPT no entra dentro de esa categoría, y su función principal es generar texto basado en entrenamiento general.

Precaución ante todo

Este caso resalta el potencial de la inteligencia artificial para identificar patrones visuales, pero también recuerda la importancia de no depender de estas herramientas para temas médicos serios. Aunque pueda ofrecer una señal de alerta, la última palabra debe venir siempre de un profesional calificado.

Si notas alguna anomalía en tu piel —como lunares irregulares, cambios de color o forma— lo más prudente es acudir al dermatólogo. La inteligencia artificial puede ayudar a generar conciencia, pero el diagnóstico y tratamiento siguen siendo responsabilidad del ámbito médico.

Fuente (s) :

Donaciones y Apoyo