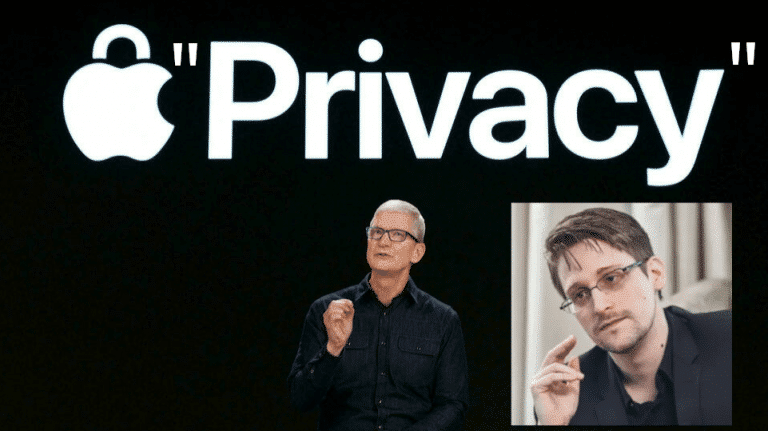

Edward Snowden consideró que la tecnología que Apple está implementando supuestamente contra la pornografía infantil podría invadir la privacidad.

El excontratista de la Agencia Central de la Inteligencia (CIA, por sus siglas en inglés), Edward Snowden, criticó el nuevo sistema que busca implementar Apple para los nuevos usuarios de iPhone.

Snowden se unió a la petición que se opone a la petición de Apple para escanear las fotos de todos los usuarios de sus smartphones, lo que calificó como “asalto a la privacidad”.

Sin embargo, el gigante tecnológico señaló que utilizará la tecnología para detectar posible contenido relacionado con el abuso sexual a menores.

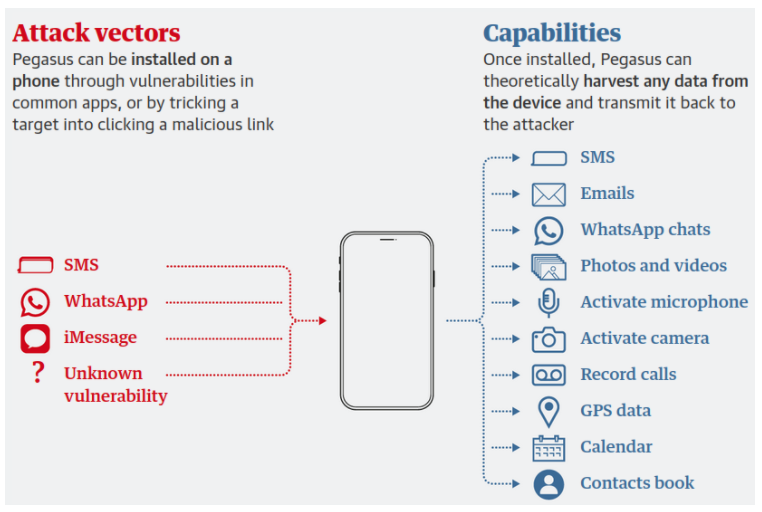

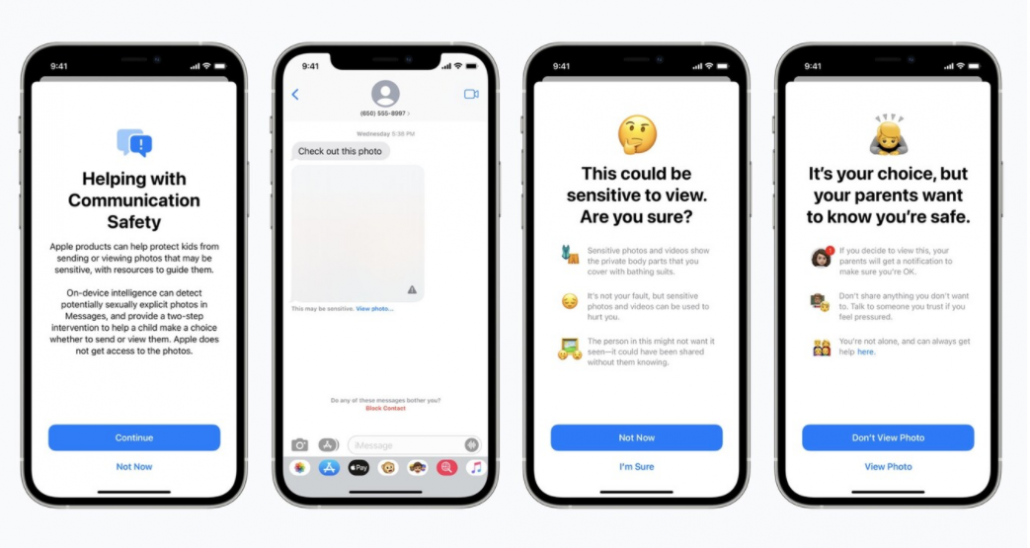

Al anunciar el nuevo sistema de escaneo, el gigante tecnológico insistió en que va utilizar la tecnología solo para detectar, mediante algoritmos ‘hash’, posible contenido relacionado con el abuso sexual de menores (como por ejemplo pornografía infantil) que puedan tener como material fotográfico los usuarios de teléfonos inteligentes iPhone y de la línea de tabletas iPad.

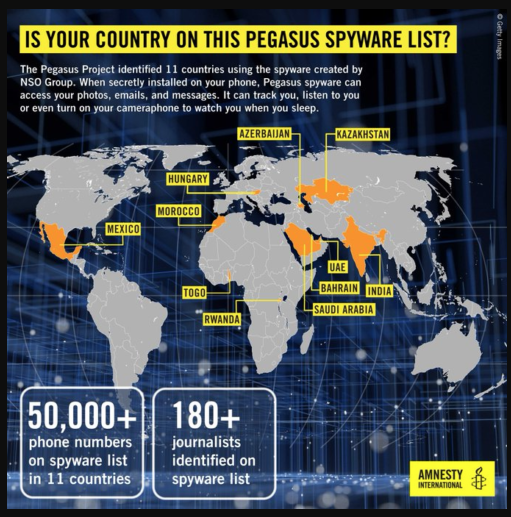

Snowden insta a prohibir Pegasus tras confirmarse que tres periodistas fueron blanco del ‘software’ espía

Sin embargo, la noticia ya ha recibido muchas críticas por parte de diferentes activistas. La carta, publicada en la plataforma GitHub el viernes, está firmada por expertos en seguridad y privacidad, criptógrafos, investigadores, académicos, expertos legales y consumidores comunes, unidos en la condena de la “tecnología de escaneo de contenido que invade la privacidad” de Apple.

Si bien reconocen que los esfuerzos para combatir la explotación y el abuso infantil son “casi sin duda bien intencionados”, los firmantes dicen que la propuesta de la compañía de monitorear y escanear constantemente las fotos de todos, y alertar a las autoridades si su algoritmo impulsado por IA los etiqueta como criminales, “introduce una vía que amenaza con socavar las protecciones de privacidad fundamentales para todos los usuarios de productos Apple”.

🚨🚨 Apple says to “protect children,” they’re updating every iPhone to continuously compare your photos and cloud storage against a secret blacklist. If it finds a hit, they call the cops.

— Edward Snowden (@Snowden) August 6, 2021

iOS will also tell your parents if you view a nude in iMessage.https://t.co/VZCTsrVnnc

Advierten que la tecnología tiene el potencial de eludir cualquier cifrado de extremo a extremo que normalmente salvaguardaría la privacidad del usuario, algo que el gigante tecnológico ha estado promocionando durante mucho tiempo como una característica importante de su sistema de ‘software’.

Además de respaldar la petición contra el plan de Apple, Snowden expresó en una serie de tuits su preocupación de que la compañía esté implementando una forma de “vigilancia masiva en todo el mundo” y sentando un precedente que podría permitirle a la firma buscar cualquier otro contenido arbitrario en el futuro.

“No importa cuán bien intencionada, [Apple] está implementando la vigilancia masiva en todo el mundo con esto”, escribió el excontratista de la NSA.

“No se equivoquen: si pueden buscar pornografía infantil hoy, pueden buscar cualquier cosa mañana”.

Edward Snowden

La petición contra el nuevo proyecto de Apple contiene citas de la Electronic Frontier Foundation (EFF), el Center for Democracy and Technology (CDT) y la Open Privacy Research Society, así como de varios destacados defensores e investigadores. Todos instaron al fabricante de iPhone a detener el despliegue de la tecnología propuesta “inmediatamente” y reafirmar su compromiso con la privacidad del usuario y el cifrado.

Currently writing: Under His ‘i’

— Edward Snowden (@Snowden) August 8, 2021

If you own an iPhone, you should probably make sure you’re on the mailing list at https://t.co/dnESQLx1Hu. pic.twitter.com/pXUu6HqHoC

Desestiman las críticas como “las voces chillonas de la minoría”

Sin embargo, a juzgar por el contenido de una nota interna enviada el viernes por el vicepresidente de ‘software’ de Apple, Sebastien Marineau-Mes, la empresa no parece abandonar el proyecto y busca motivar a los empleados con una carta que desestima a los críticos.

“Hoy hemos visto muchas respuestas positivas. Sabemos que algunas personas tienen malentendidos y muchos están preocupados por las implicaciones, pero continuaremos explicando y detallando las características para que la gente entienda lo que hemos construido “, escribió Marineau-Mes en el memorando, difundido por 9to5Mac el viernes.

Además, el ejecutivo adjuntó a la carta un mensaje del Centro Nacional para Niños Desaparecidos y Explotados (NCMEC), firmado por Marita Rodríguez, directora ejecutiva de asociaciones estratégicas del organismo.

“Sabemos que los próximos días estarán llenos de las voces chillonas de la minoría. Nuestras voces serán más fuertes “, escribió Rodríguez, después de decir que la entidad a su cargo está “muy orgullosa” de Apple y “las increíbles decisiones que han tomado en nombre de priorizar la protección infantil”.

La empresa tecnológica estadounidense está trabajando en estrecha colaboración con NCMEC en las nuevas funciones de escaneo de iCloud.

Referencias:

- https://actualidad.rt.com/actualidad/400139-snowden-plan-apple-escanear-fotos-iphone

- https://www.es.amnesty.org/en-que-estamos/temas/vigilancia-masiva/

- https://regeneracion.mx/apple-esta-implementado-un-nuevo-sistema-de-vigilancia-masiva-snowden/

- https://actualidad.rt.com/actualidad/399974-apple-sistema-detectar-contenido-prohibido