Amper, víctima de ciberataque: 650 GB de datos robados por Black Basta

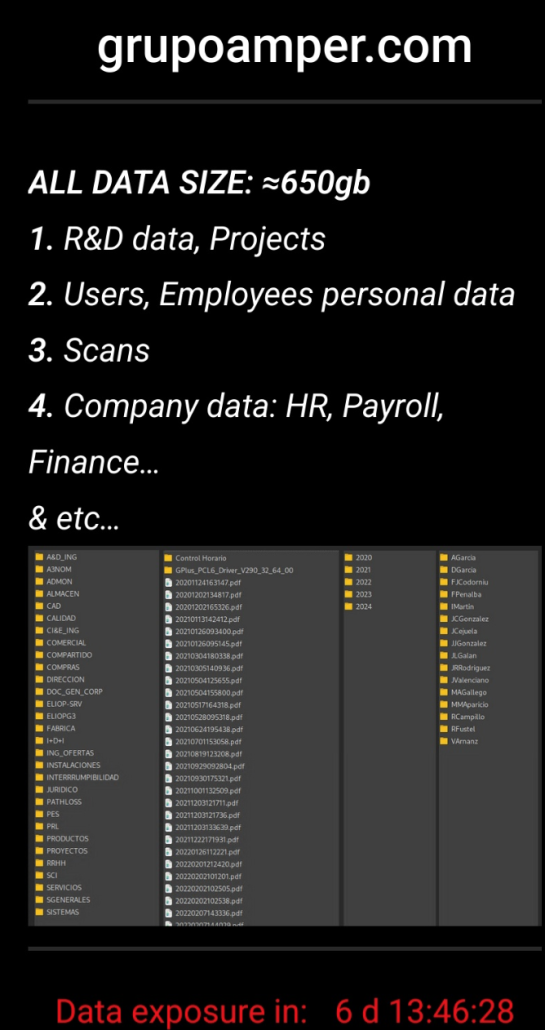

La empresa española de ingeniería y tecnología Amper, conocida por su labor en los sectores de defensa, seguridad, energía y telecomunicaciones, ha sufrido un significativo ciberataque. Los ciberdelincuentes se han apoderado de 650 gigabytes de datos, que incluyen información de proyectos, usuarios y empleados, como nóminas y datos financieros.

Empresa de Ingeniería y Tecnología en Riesgo

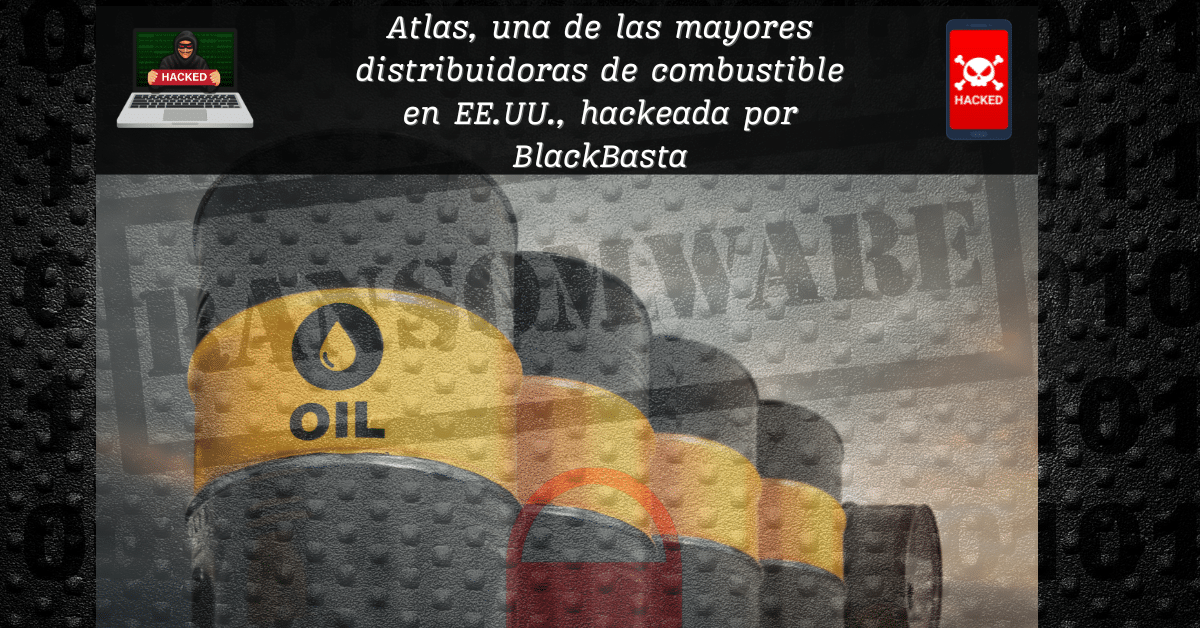

Aunque Amper aún no ha confirmado oficialmente la magnitud del ataque, se cree que el grupo de ciberdelincuentes conocido como Black Basta está detrás del incidente. Este grupo es conocido por su ‘ransomware’, una herramienta que ha causado estragos en organizaciones de todo el mundo desde su aparición en la primavera de 2022.

Black Basta: Un Actor Global en el Ransomware como Servicio (RaaS)

Black Basta ha emergido rápidamente como uno de los actores más destacados en el ámbito del ransomware como servicio (RaaS). Según el Instituto Nacional de Ciberseguridad de España (Incibe), más de 500 organizaciones a nivel global han sido afectadas, desde pequeñas empresas hasta grandes corporaciones, evidenciando la seriedad de esta amenaza.

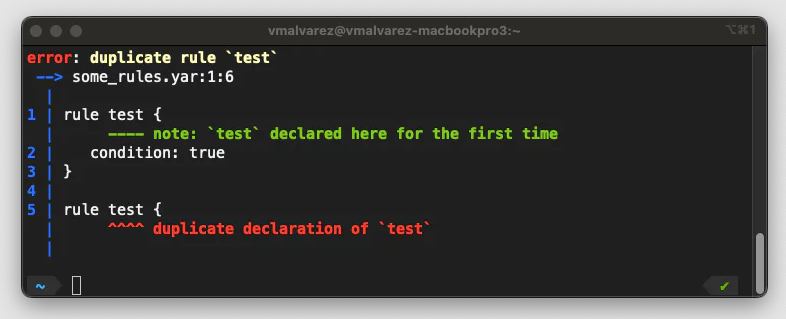

Métodos y Herramientas Utilizadas por Black Basta

El éxito de Black Basta radica en su capacidad para evadir las defensas tradicionales y cifrar datos críticos. Utilizan una combinación de herramientas y técnicas sofisticadas para infiltrarse en las redes y moverse lateralmente dentro de ellas. Entre las herramientas empleadas se encuentran:

- SoftPerfect Network Scanner

- BITSAdmin

- Cobalt Strike

- ConnectWise ScreenConnect

- PsExec

Además, utilizan Mimikatz para la escalada de privilegios y RClone para la exfiltración de datos antes del cifrado. Para obtener privilegios elevados, aprovechan vulnerabilidades como ZeroLogon (CVE-2020-1472), NoPac (CVE-2021-42278 y CVE-2021-42287) y PrintNightmare (CVE-2021-34527).

Técnicas de Infección y Propagación

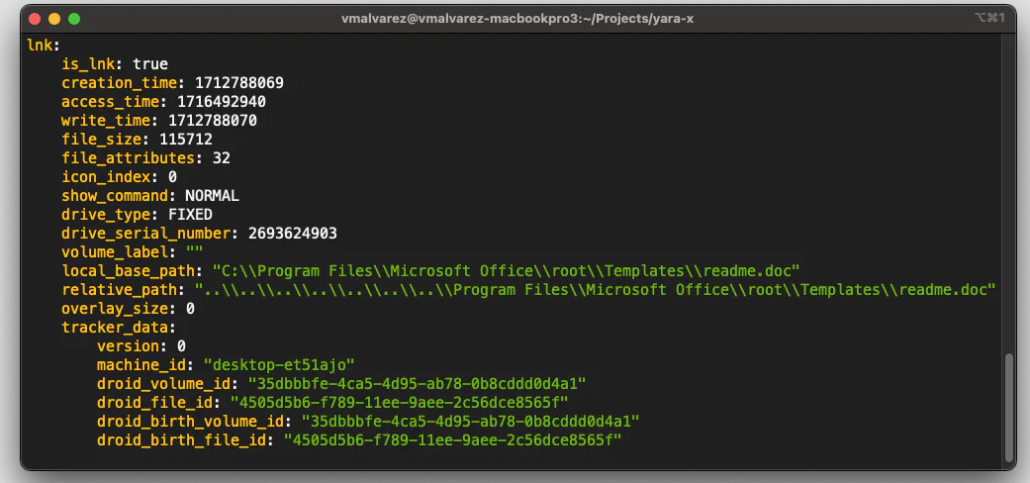

Black Basta emplea técnicas de phishing para infiltrarse en las redes de sus objetivos. Un método común es el envío de correos electrónicos que incitan a las víctimas a descargar un archivo ZIP que contiene una imagen ISO, diseñada para evadir los mecanismos de seguridad. La imagen ISO suele incluir una DLL maliciosa infectada con Qakbot, un troyano conocido que permite a los atacantes ejecutar código malicioso en el sistema de la víctima, reduciendo las posibilidades de detección.

Una vez dentro, el malware realiza diversas acciones maliciosas, como monitorizar y registrar pulsaciones de teclas, recolectar credenciales de acceso y propagarse a otros sistemas de la red mediante técnicas de movimiento lateral. Utiliza nombres engañosos dentro de la unidad raíz, como “C:\Dell” o “C:\Intel”, para desplegar parte de su arsenal malicioso.

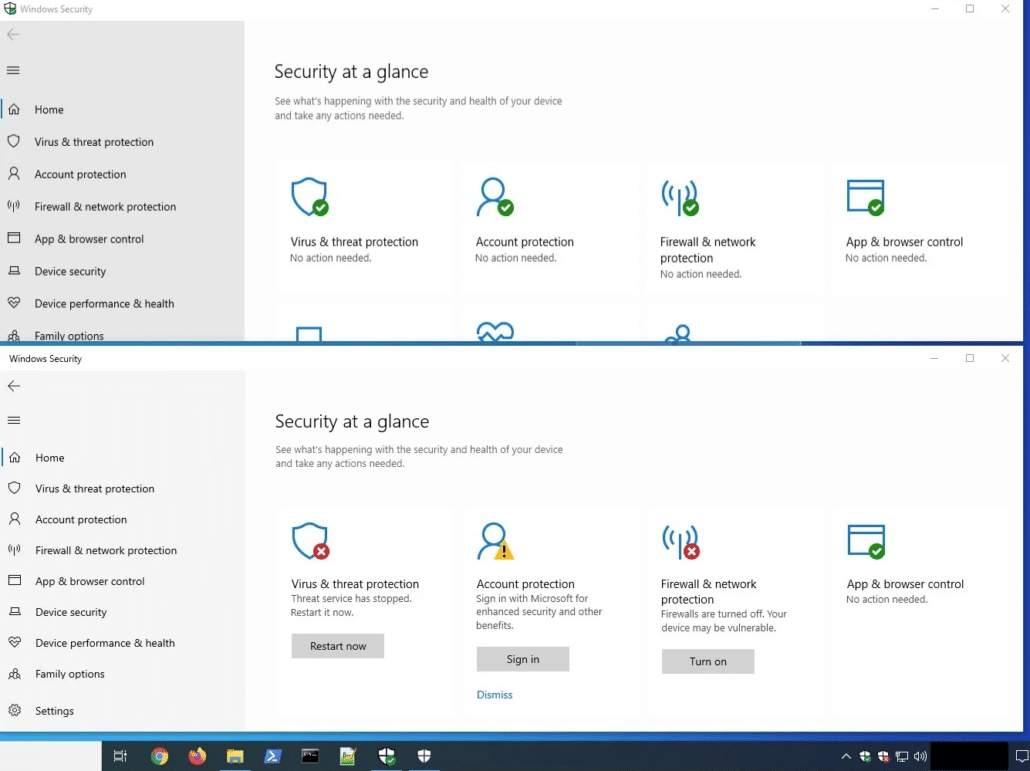

Relación con el Grupo FIN7

Investigaciones recientes sugieren una conexión entre Black Basta y los ciberdelincuentes rusos FIN7, también conocidos como Carbanak. SentinelLabs ha analizado varias herramientas personalizadas utilizadas por Black Basta, indicando que podrían compartir integrantes o trabajar juntos. Entre las herramientas se encuentra WindefCheck.exe, diseñada para clonar la interfaz de seguridad de Windows y mostrar falsamente que los sistemas están protegidos.

Cifrado y Desencriptado

Black Basta cifra los datos de sus víctimas utilizando una combinación de ChaCha20 y RSA-4096. Genera claves de cifrado con la función de C++ rand_s, resultando en una salida hexadecimal aleatoria. El ransomware cifra los primeros 64 bytes de cada fragmento de datos, dejando 128 bytes sin cifrar, y cambia la extensión de los archivos a ‘.basta’. Aunque existe una herramienta de descifrado llamada ‘Black Basta Buster’, basada en scripts de Python, la recuperación de archivos no siempre es posible debido a la complejidad del cifrado.

El ciberataque a Amper es un recordatorio de la creciente sofisticación de los ciberdelincuentes y la necesidad de robustecer las defensas digitales. Black Basta sigue siendo una amenaza significativa, y la relación con FIN7 solo añade más complejidad a un panorama ya de por sí desafiante. La seguridad cibernética debe ser una prioridad constante para proteger la información crítica y mantener la integridad de nuestras infraestructuras digitales.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :

- https://www.eldiario.es/tecnologia/grupo-amper-sufre-ciberataque-le-roban-650-gigas-datos-proyectos-empleados_1_11459146.html

- https://www.securityartwork.es/2024/05/20/ransomware-black-basta/

- https://www.incibe.es/incibe-cert/blog/black-basta-acciones-de-respuesta-y-recuperacion

- https://unaaldia.hispasec.com/2022/11/vinculan-ransomware-black-basta-con-los-ciberdelincuentes-rusos-fin7.html