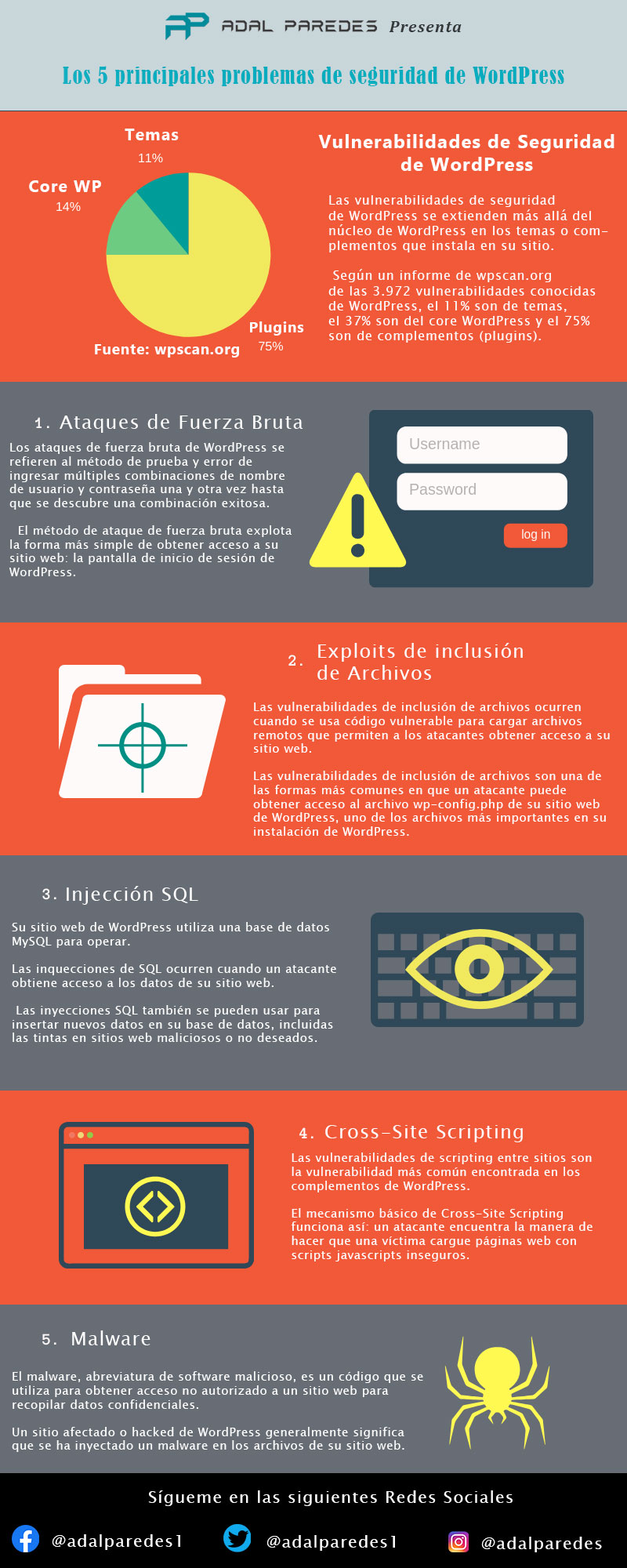

Los complementos (Plugins) y temas vulnerables son la razón número 1 por la que los sitios web de WordPress son hackeados.

El Informe de vulnerabilidad de WordPress semanal impulsado por WPScan cubre las vulnerabilidades principales, temas y plugins de WordPress reciente, y qué hacer si usted o su sitio web tiene alguna de las siguientes vulnerabilidades.

Cada vulnerabilidad tiene su clasificación de gravedad de Baja, Media, Alta o Crítica. La divulgación responsable y la notificación de vulnerabilidades es una parte integral para mantener segura la comunidad de WordPress.

Como uno de los informes de vulnerabilidad de WordPress más grandes hasta la fecha, comparta esta publicación con sus amigos para ayudar a correr la voz y hacer que WordPress sea más seguro para todos.

Vulnerabilidad en el core de WordPress

- Este mes no se han revelado nuevas vulnerabilidades del core (núcleo) de WordPress.

1. Sitewide Notice WP

Plugin: Sitewide Notice WP

Vulnerabilidad: Authenticated Stored XSS

Parchada (arreglada) en Versión: 2.3

Puntuación de gravedad : Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 2.3.

2. Business Hours Indicator

Plugin: Business Hours Indicator

Vulnerabilidad : Authenticated Stored XSS

Parchada (arreglada) en Versión : 2.3.5

Puntuación de gravedad : Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 2.3.5.

3. Bold Page Builder

Plugin: Bold Page Builder

Vulnerabilidad : PHP Object Injection

Parchada (arreglada) en Versión: 3.1.6

Puntuación de gravedad : Media – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 3.1.6.

4. ShareThis Dashboard for Google Analytics

Plugin: ShareThis Dashboard for Google Analytics

Vulnerabilidad : Reflected Cross-Site Scripting (XSS)

Parchada (arreglada) en Versión: 2.5.2

Puntuación de gravedad : Alta – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 2.5.2.

5. StoryChief

Plugin: StoryChief

Vulnerabilidad : Reflected Cross-Site Scripting (XSS)

Parchada (arreglada) en Versión: 1.0.31

Severity Score: Alta – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.0.31.

Plugin: StoryChief

Vulnerabilidad: Authenticated Stored Cross-Site Scripting (XSS)

Parchada (arreglada) en Versión: 1.0.31

Puntuación de gravedad : Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.0.31.

6. WP LMS

Plugin: WP LMS

Vulnerabilidad : Unauthenticated Arbitrary User Field Edition/Creation

Parchada (arreglada) en Versión: 1.1.5

Puntuación de gravedad: Media – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.1.5.

7. VDZ Google Analytics or Google Tag Manager / GTM

Plugin: VDZ Google Analytics or Google Tag Manager / GTM

Vulnerabilidad : Authenticated Stored XSS

Parchada (arreglada) en Versión: 1.6.0

Puntuación de gravedad: Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 11.6.0.

Plugin: VDZ Google Analytics or Google Tag Manager / GTM

Vulnerabilidad : Authenticated Stored XSS

Parchada (arreglada) en Versión: 1.4.9

Puntuación de gravedad: Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 11.6.0.

8. Cooked

Plugin: Cooked

Vulnerabilidad : Unauthenticated Reflected Cross-Site Scripting (XSS)

Parchada (arreglada) en Versión: 1.7.9.1

Puntuación de gravedad: Media – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.7.9.1.

9. Email Encoder – Protect Email Addresses

Plugin: Email Encoder – Protect Email Addresses

Vulnerabilidad : Reflected Cross Site Scripting

Parchada (arreglada) en Version: 2.1.2

Puntuación de gravedad: Media – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 2.1.2.

10. SMS Alert Order Notifications – WooCommerce

Plugin: SMS Alert Order Notifications – WooCommerce

Vulnerabilidad : Authenticated Cross Site Scripting

Parchada (arreglada) en Versión: 3.4.7

Puntuación de gravedad: Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 3.4.7.

11. HM Multiple Roles

Plugin: HM Multiple Roles

Vulnerabilidad : Arbitrary Role Change

Parchada (arreglada) en Versión: 1.3

Puntuación de gravedad: CRÍTICA – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.3.

12. WP Customize Login

Plugin: WP Customize Login

Vulnerabilidad : Authenticated Stored Cross-Site Scripting (XSS)

Parchada (arreglada) en Versión: Sin Arreglo hasta o patch hasta la fecha

Puntuación de gravedad: Baja – Esta vulnerabilidad NO ha sido parcheada. Desinstale y elimine el complemento hasta que se publique un parche.

13. User Rights Access Manager

Plugin: User Rights Access Manager

Vulnerabilidad : Access Restriction Bypass

Parchada (arreglada) en Version: Sin arreglo o patch hasta la fecha

Puntuación de gravedad: Media – Esta vulnerabilidad NO ha sido parcheada. Desinstale y elimine el complemento hasta que se publique un parche.

14. JiangQie Official Website Mini Program

Plugin: JiangQie Official Website Mini Program

Vulnerabilidad : Authenticated SQL Injection

Parchada (arreglada) en Versión: 1.1.1

Puntuación de gravedad: CRÍTICA – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.1.1.

15. Welcart e-Commerce

Plugin: Welcart e-Commerce

Vulnerability: Unauthenticated Information Disclosure

Patched in Version: 2.2.8

Severity Score: HighThe vulnerability is patched, so you should update to version 2.2.8.

Plugin: Welcart e-Commerce

Vulnerabilidad : Authenticated System Information Disclosure

Parchada (arreglada) en Versión: 2.2.8

Puntuación de gravedad: Media – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 2.2.8.

16. Highlight

Plugin: Highlight

Vulnerabilidad : Authenticated Stored Cross-Site Scripting

Parchada (arreglada) en Versión: 0.9.3

Puntuación de gravedad: Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 0.9.3.

17. Cookie Notice & Consent Banner for GDPR & CCPA Compliance

Plugin: Cookie Notice & Consent Banner for GDPR & CCPA Compliance

Vulnerabilidad : Authenticated Stored XSS

Parchada (arreglada) en Versión: 1.7.2

Puntuación de gravedad: Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 1.7.2.

18. Pods

Plugin: Pods

Vulnerabilidad : Multiple Authenticated Stored Cross-Site Scripting (XSS)

Parchada (arreglada) en Versión: 2.7.29

Puntuación de gravedad: Baja – La vulnerabilidad está parcheada, por lo que debe actualizar a la versión 2.7.29.

Vulnerabilidades en Temas de WordPress

Este mes no se han revelado nuevas vulnerabilidades en los temas de WordPress.

Una nota sobre divulgación responsable

Quizás se pregunte por qué se revelaría una vulnerabilidad si da a los hackers una herramienta , o un exploit para atacar. Bueno, es muy común que un investigador de seguridad encuentre e informe de manera privada la vulnerabilidad al desarrollador de software.

Con ; divulgación responsable , el informe inicial del investigador se presenta de forma privada a los desarrolladores de la empresa propietaria del software, pero con un acuerdo de que los detalles completos se publicarán una vez que el parche esté disponible. En el caso de vulnerabilidades de seguridad importantes, puede haber un ligero retraso en la divulgación de la vulnerabilidad para que más personas tengan tiempo de parchear.

El investigador de seguridad puede proporcionar una fecha límite para que el desarrollador de software responda al informe o proporcione un parche. Si no se cumple este plazo, el investigador puede revelar públicamente la vulnerabilidad para presionar al desarrollador para que emita un parche.

Revelar públicamente una vulnerabilidad y, aparentemente, introducir una vulnerabilidad de día cero, un tipo de vulnerabilidad que no tiene parche y que está siendo explotada en la naturaleza, puede parecer contraproducente . Pero es la única ventaja que tiene un investigador para presionar al desarrollador para que parchee la vulnerabilidad.

Si un hacker descubriera la vulnerabilidad, podría usar el Exploit silenciosamente y causar daño al usuario final (este es usted), mientras que el desarrollador de software sigue contento con dejar la vulnerabilidad sin parchear. Project Zero de Google tiene pautas similares cuando se trata de revelar vulnerabilidades. Publican los detalles completos de la vulnerabilidad después de 90 días, independientemente de que se haya parcheado o no.

Referencias:

- https://ithemes.com/wordpress-vulnerability-report-august-2021-part-2/

- https://wpscan.com/

- https://wpscan.com/2021-Mid-Year-WordPress-Security-Report.pdf