Durante años, Tai Lopez fue una de las personalidades más virales de internet.

¿Quién no recuerda el famoso video de “Here in my garage… just bought this new Lamborghini”?

Ese clip, que para muchos parecía una simple estrategia de marketing, terminó convirtiéndose en uno de los anuncios más emblemáticos de toda la historia de YouTube.

Pero hoy, el panorama es muy distinto.

Actualmente, Tai Lopez enfrenta una demanda de la SEC (Securities and Exchange Commission) de Estados Unidos, acusado de participar en un presunto esquema Ponzi y de defraudar a inversionistas por más de 112 millones de dólares a través de su empresa Retail Ecommerce Ventures (REV).

Esta es la historia completa —desde su ascenso, su caída, la denuncia oficial y también mi experiencia personal tras conocerlo en persona.

¿Quién es Tai Lopez y cómo llegó a la cima del marketing digital?

Tai Lopez fue, durante muchos años, el rostro del “gurú del conocimiento”.

Su marca personal giraba en torno a tres elementos clave:

- Libros

- Autos de lujo

- Estilo de vida aspiracional

Construyó un imperio vendiendo cursos, programas online, masterminds y estrategias de marketing que prometían libertad financiera y éxito empresarial.

Con el tiempo, dejó atrás su faceta de “mentor digital” y pasó al siguiente nivel: convertirse en un inversionista que compraba marcas tradicionales en quiebra para revivirlas como negocios digitales.

Así nació Retail Ecommerce Ventures (REV), fundada junto a su socio Alex Mehr, exingeniero de la NASA.

La idea era sólida en papel: adquirir marcas icónicas —como RadioShack, Pier 1 Imports, Modell’s, Dress Barn, Linens ’n Things— y relanzarlas como tiendas online.

Pero detrás del glamour y los grandes titulares, los números comenzaron a caer

¿Cómo funcionaba la captación de dinero?

Según documentos de la SEC, entre 2020 y 2022, Tai Lopez y su equipo levantaron alrededor de 112 millones de dólares de inversionistas acreditados.

¿La promesa?

- Las marcas estaban siendo “rescatadas con éxito”.

- El ecommerce estaba creciendo rápidamente.

- REV tenía un modelo probado y escalable.

- Los inversionistas obtendrían rendimientos atractivos (en algunos casos de 15–20% anual).

La narrativa era que Tai había perfeccionado un método de revivir negocios online y que solo necesitaban inversión para seguir expandiéndose.

Pero la SEC sostiene que gran parte de esa información era engañosa.

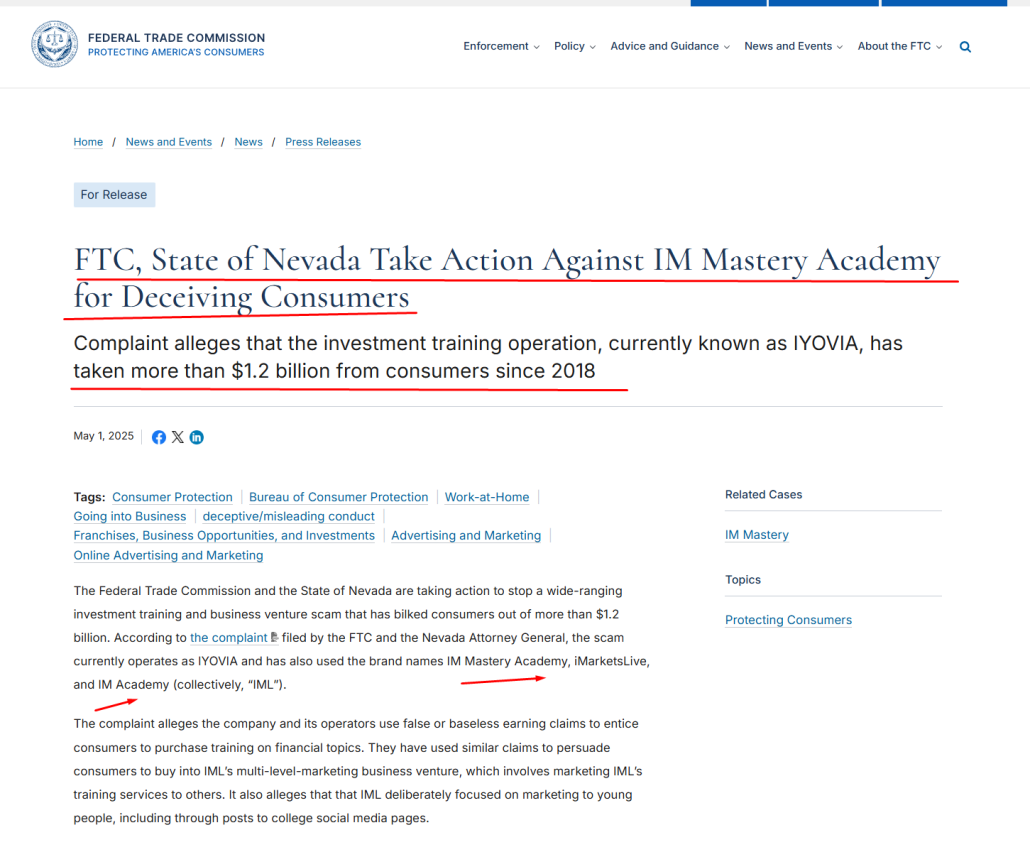

Lo que dice la SEC: pérdidas ocultas, pagos Ponzi y desvío de fondos

En septiembre de 2025, la SEC presentó una demanda civil contra Tai Lopez, Alex Mehr y su COO, Maya Burkenroad.

Las acusaciones incluyen:

- Mentir sobre la salud financiera de las empresas adquiridas

- Presentar resultados falsos o exagerados a inversionistas

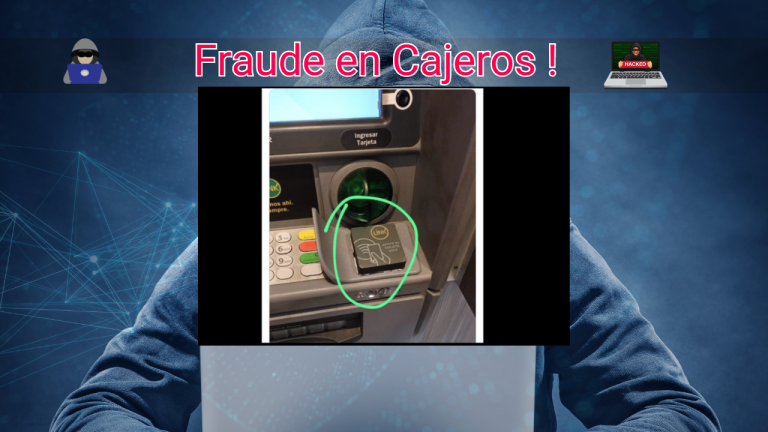

- Pagar intereses con dinero nuevo (comportamiento típico de un Ponzi)

- Desviar más de 16 millones de dólares para gastos personales o no divulgados

La SEC afirma en el expediente que ninguna de las marcas adquiridas estaba obteniendo ganancias reales.

De hecho, varias estaban perdiendo dinero.

Y para mantener la ilusión de un negocio en crecimiento, se habría utilizado:

- dinero de nuevos inversionistas

- para pagar a inversionistas antiguos

Una estructura clásica de esquema Ponzi si se llega a comprobar.

Mi experiencia personal con Tai Lopez

Aquí quiero hacer una pausa para compartir algo importante.

Yo, Adal Paredes, conocí a Tai Lopez personalmente en varias ocasiones.

Asistí a sus masterminds, conviví con él y su equipo, e incluso llegué a cenar con él junto con otros emprendedores.

También estudié varios de sus cursos y, siendo honesto, muchos conceptos sí fueron útiles para mí en mi camino como emprendedor.

Por eso, para mí es difícil decir que Tai Lopez fue “100% un fraude”.

Creo que la realidad es más compleja:

Mi impresión personal es que Tai quiso abarcar más de lo que podía manejar.

REV intentó comprar demasiadas marcas grandes y replicar el mismo sistema de ecommerce que Tai había usado en negocios pequeños.

Pero revivir gigantes como RadioShack o Pier 1 requiere logística, capital y estructura que REV no tenía.

Cuando los números empezaron a caer, la presión sobre él y su equipo aumentó.

Y ahí es donde, según la SEC, comenzaron los errores más graves:

- manejo de fondos inadecuado

- movimientos poco claros

- pagos hechos con dinero nuevo

- y posiblemente gastos personales con dinero de inversionistas

Si esto se confirma, no hay manera de defenderlo:

sería una falta de ética inmensa y un abuso de confianza.

La desaparición de su canal de YouTube: ¿casualidad o estrategia?

Un detalle muy curioso es que su canal oficial de YouTube desapareció de la vista pública, mientras él sigue activo en otras redes como Instagram, X y TikTok.

Esto no parece una coincidencia.

YouTube era la plataforma donde Tai:

- invitaba a inversionistas acreditados

- hablaba de retornos

- explicaba cómo iban sus marcas

- presumía resultados

- proyectaba éxito financiero

A diferencia de sus otras redes, YouTube contenía declaraciones financieras que podrían ser usadas como evidencia en un juicio.

Si esos videos no coincidían con los estados financieros reales de REV, podrían representar un riesgo legal.

Por eso, no sería raro que:

- él o su equipo los hayan puesto privados,

- YouTube los haya ocultado,

- o se hayan eliminado por recomendación de abogados.

En casos de la SEC, esto ocurre con frecuencia.

El colapso: quiebra, empleados denunciando y caos interno

Para 2023, REV ya estaba al borde del colapso.

- Las marcas no generaban utilidades

- Las deudas se acumularon

- Los inversionistas empezaron a presionar

- Y ex empleados incluso contactaron a la SEC directamente

Eventualmente, REV entró en bancarrota, dejando a cientos de inversionistas sin claridad sobre sus fondos.

La SEC ahora busca:

- que Tai Lopez devuelva el dinero obtenido ilegalmente

- que pague multas civiles

- y que sea inhabilitado para dirigir empresas públicas

Es importante aclarar:

no ha sido declarado culpable.

Por ahora, es una demanda civil en proceso, no una sentencia definitiva.

Lecciones clave para emprendedores e inversionistas

Este caso deja varias lecciones fundamentales:

1. Un influencer no siempre es un experto en negocios.

Los seguidores no equivalen a credibilidad financiera.

2. Desconfía de los rendimientos altos y “seguros”.

Si te prometen 15–20% anual sin riesgo, prende todas las alarmas.

3. Grandes historias no pagan deudas.

REV sonaba increíble, pero las operaciones reales eran débiles.

4. Demasiada ambición sin estructura puede destruir empresas.

Rescatar marcas gigantes requiere más que marketing.

5. Transparencia financiera es clave.

Los inversionistas confiaron… y terminaron atrapados.

Tai Lopez pasó de ser un símbolo del éxito rápido y la educación financiera moderna…

a convertirse en el centro de una demanda de más de 112 millones de dólares.

¿Genio del marketing?

Sin duda.

¿Fraude millonario?

Eso lo determinará la justicia.

Pero lo que sí es claro es que este caso debe servir como advertencia para emprendedores, inversionistas y cualquiera que crea que el éxito financiero es cuestión de un “método mágico”.

La realidad es más compleja… y a veces, más oscura.