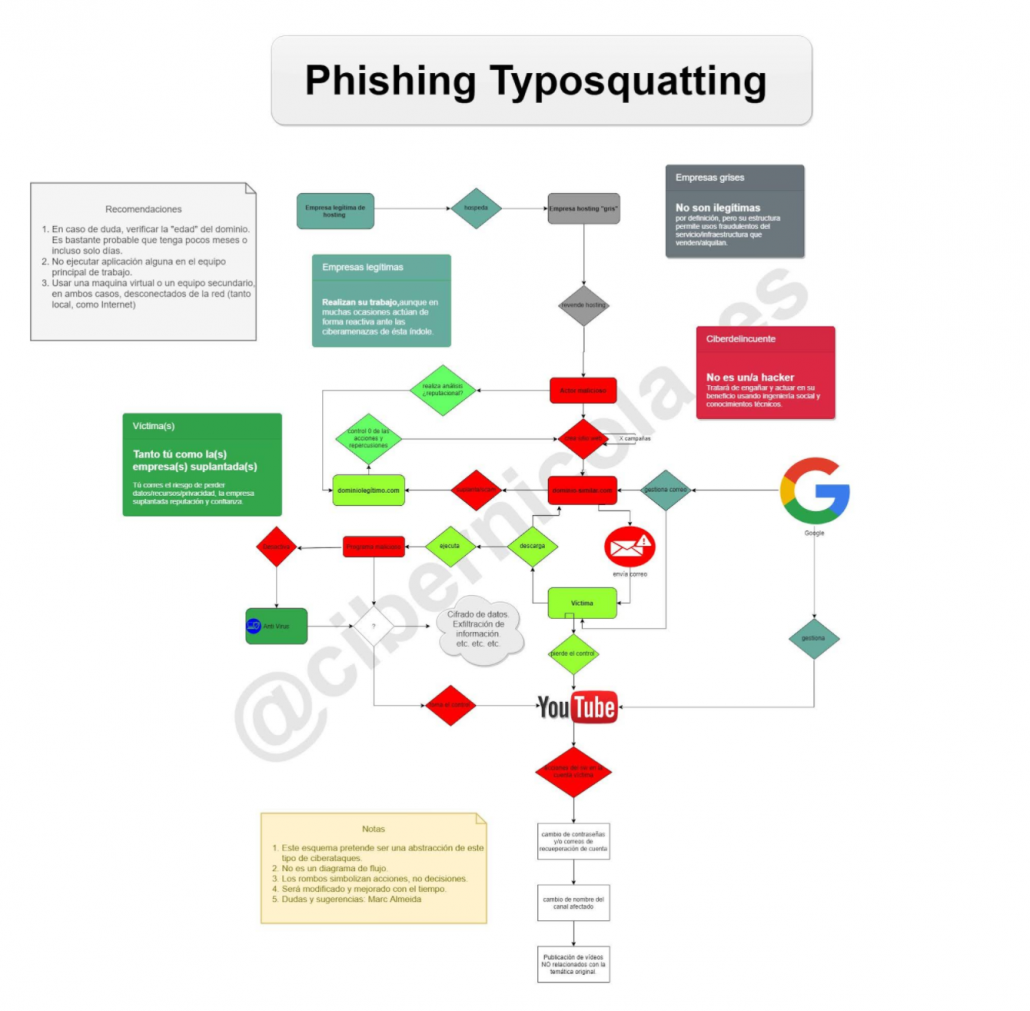

Google dice que los creadores de YouTube han sido blanco de malware que roba contraseñas en ataques de phishing coordinados por actores de amenazas motivados financieramente. Los investigadores del Grupo de Análisis de Amenazas (TAG) de Google, que vieron la campaña por primera vez a fines de 2019, descubrieron que varios actores de piratería contratados reclutados a través de anuncios de trabajo en foros de habla rusa estaban detrás de estos ataques. Los actores de amenazas utilizaron ingeniería social (a través de páginas de destino de software falsas y cuentas de redes sociales) y correos electrónicos de phishing para infectar a los creadores de YouTube con malware que roba información, elegido según las preferencias de cada atacante.

Canales secuestrados en ataques de paso de cookies

El malware observado en los ataques incluye cepas de productos básicos como RedLine, Vidar, Predator The Thief, Nexus stealer, Azorult, Raccoon, Grand Stealer, Vikro Stealer, Masad y Kantal, y de código abierto como Sorano y AdamantiumThief .

Una vez entregado en los sistemas de los objetivos, el malware se utilizó para robar sus credenciales y cookies del navegador, lo que permitió a los atacantes secuestrar las cuentas de las víctimas en ataques de paso de cookies.

«Si bien la técnica ha existido durante décadas , su resurgimiento como un riesgo de seguridad superior podría deberse a una adopción más amplia de la autenticación multifactor (MFA), lo que dificulta la realización de abusos y el cambio de enfoque del atacante a tácticas de ingeniería social», dijo. Ashley Shen, ingeniera de seguridad de TAG.

«La mayor parte del malware observado fue capaz de robar tanto las contraseñas de los usuarios como las cookies. Algunas de las muestras emplearon varias técnicas anti-sandboxing, incluidos archivos ampliados, archivos cifrados y encubrimiento de IP de descarga».

Google identificó al menos 1.011 dominios vinculados a estos ataques y aproximadamente 15.000 cuentas de actores creadas específicamente para esta campaña y utilizadas para enviar correos electrónicos de phishing que contienen enlaces que redireccionan a páginas de destino de malware a los correos electrónicos comerciales de los creadores de YouTube.

Vendido por hasta $ 4,000 en mercados clandestinos

Una cantidad significativa de canales de YouTube secuestrados en estos ataques fueron posteriormente renombrados para hacerse pasar por ejecutivos tecnológicos de alto perfil o firmas de intercambio de criptomonedas y se utilizaron para estafas de criptomonedas de transmisión en vivo.

Otros se vendieron en mercados clandestinos de negociación de cuentas, donde valen entre $ 3 y $ 4,000, dependiendo de su número total de suscriptores.

Shen agregó que el Grupo de Análisis de Amenazas de Google redujo los correos electrónicos de phishing vinculados a estos ataques en Gmail en un 99,6% desde mayo de 2021.

«Bloqueamos 1,6 millones de mensajes dirigidos a objetivos, mostramos ~ 62.000 advertencias de páginas de phishing de Navegación segura, bloqueamos 2,400 archivos y restauramos con éxito ~ cuentas de 4K», dijo Shen. .

«Con mayores esfuerzos de detección, hemos observado que los atacantes se desplazan de Gmail a otros proveedores de correo electrónico (principalmente email.cz, seznam.cz, post.cz y aol.com)».

Google también informó de esta actividad maliciosa al FBI para que se investigue más a fin de proteger a los usuarios y creadores de YouTube a los que se dirige la campaña.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :

- https://blog.google/threat-analysis-group/phishing-campaign-targets-youtube-creators-cookie-theft-malware/

- https://blog.underc0de.org/google-cuentas-de-youtubers-secuestradas-con-malware-que-roba-cookies/

- https://blog.elhacker.net/2021/10/google-advierte-secuestro-de-cuentas-youtubers-malware-phishing.html