A lo largo del año 2022, muchos organismos encargados de hacer cumplir la ley de todo el mundo han estado tomando medidas enérgicas contra los delitos cibernéticos, muchas veces estos ciber delitos fueron cometidos atravez de métodos nuevos y no convencionales.

Miles de millones de dólares han sido robados por hackers informáticos adolescentes que hackean grandes empresas catalogadas en Fortune 500, conoce los ataques y ciberdelitos informaticos más famosos del año 2022.

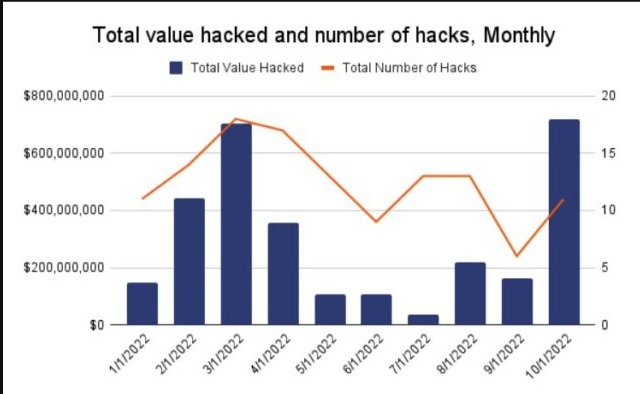

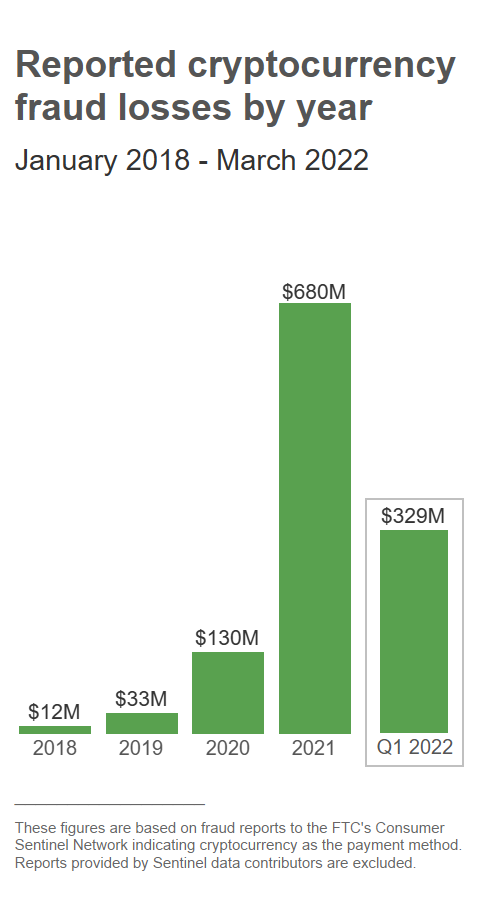

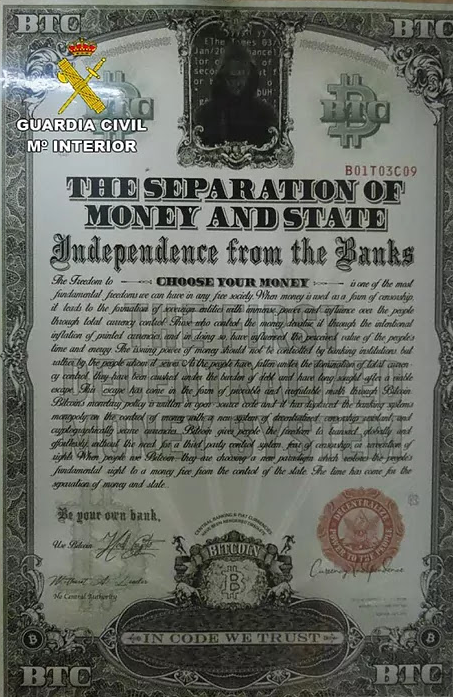

Ataques informáticos y mediáticos al ecosistema Crypto

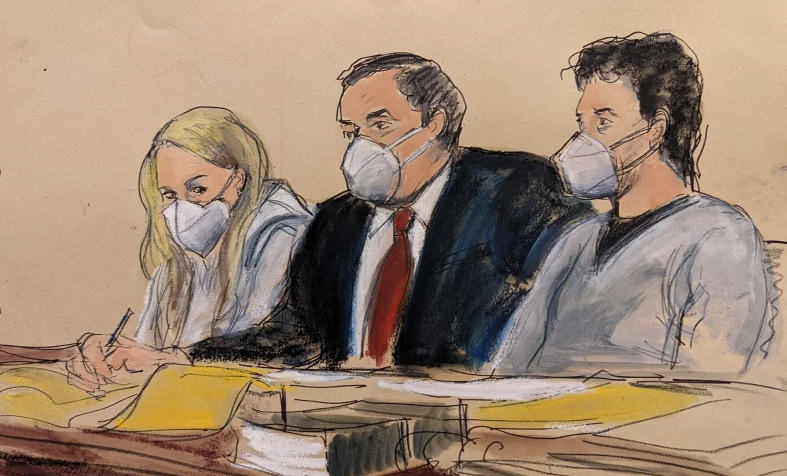

A principios de 2022, el Departamento de Justicia de los EE. UU. confiscó más de $ 3.6 mil millones en bitcoins presuntamente robados en el hackeo de Bitfinex de 2016. Ilya Lichtenstein, de 34 años, y Heather Morgan, de 31, fueron arrestadas bajo sospecha de lavar dinero robado y enfrentan hasta 25 años de prisión si son declaradas culpables de conspirar para lavar dinero y defraudar al gobierno de EE. UU.

También en 2022, el Departamento del Tesoro de los EE. UU. sancionó y bloqueó el mezclador de criptomonedas descentralizado Tornado Cash por su papel en permitir el lavado de miles de millones de dólares en criptomonedas robadas. Tornado Cash Mixer mezcla criptomonedas potencialmente identificables con otras para ocultar el origen y el destino de los criptoactivos. Los expertos estiman que, hasta la fecha, se han lavado más de $ 7 mil millones en ingresos por delitos cibernéticos de ataques de ransomware y fraude a través de Tornado Cash.

Recompensa por la captura de hackers informáticos y grandes rescates a los ciberdelincuentes

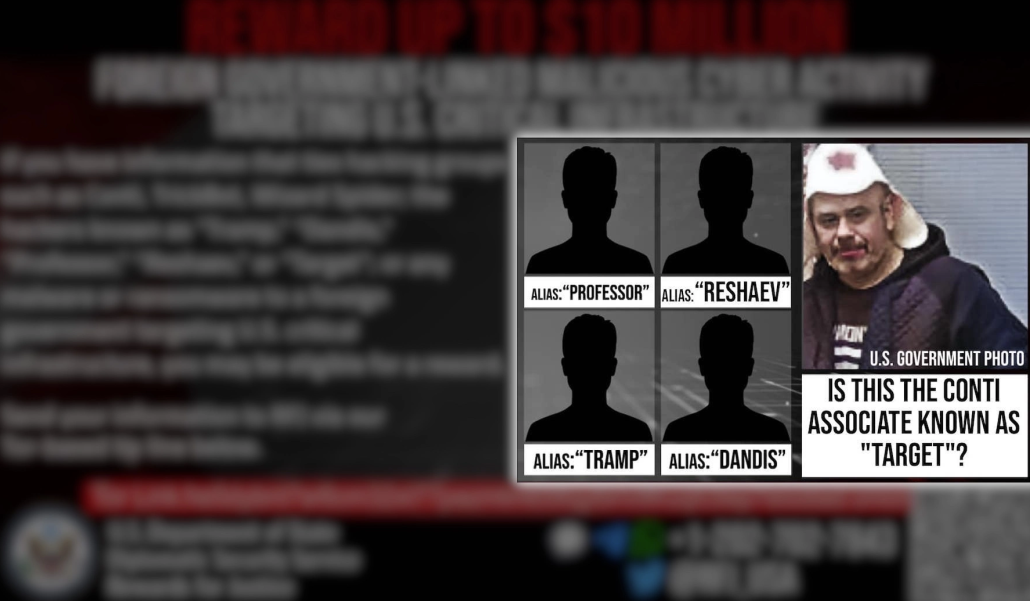

En agosto, el gobierno de EE. UU. publicó una foto del presunto operador de ransomware Conti, conocido como “Target”. También se anunció una recompensa de hasta 15 millones de dólares por información que identifique la identidad y el paradero de “Target” y otros cuatro presuntos miembros de Conti.

Según el Departamento de Estado de EE. UU., Conti ha llevado a cabo más de 1000 campañas de extorsión contra infraestructura crítica en EE. UU. y otros países. En 2022, los ataques de Conti a las agencias gubernamentales en Costa Rica incluso llevaron a una emergencia nacional.

También en 2022, el grupo de ciber ransomware NetWalker llevó a cabo un ataque a la Universidad de California en San Francisco, que pagó un rescate de más de 1 millón de dólares a los piratas informáticos. Según el FBI, el grupo Netwalker ganó casi 60 millones de dólares. El rescate más grande exigido fue de $14 millones, y el pago real más alto fue de $3 millones.

En octubre, el consultor de TI de 34 años Sebastien Vachon-Desjardins de Quebec se declaró culpable de cargos relacionados con su participación en NetWalker y fue sentenciado a 7 años de prisión. Durante un registro en su casa, los agentes del orden encontraron y confiscaron 719 bitcoins y 790 000 dólares canadienses.

Miles de millones de dólares robados del mercado de Silk Road

En noviembre, el FBI incautó bitcoins por valor de 3360 millones de dólares, 600 000 dólares en efectivo y grandes cantidades de metales preciosos de un hacker llamado James Zhong. Los funcionarios encargados de hacer cumplir la ley lograron descubrir que James Zhong era uno de los miembros del mercado de red oscura de Silk Road, que operó de 2011 a 2013. Como dijo el propio hacker, en septiembre de 2012, robó 50,000 bitcoins de la plataforma Silk Road, usando un error en el sistema de retiro.

Funcionarios estadounidenses acusaron en octubre a un ciudadano ucraniano de estar involucrado en la Operación Raccoon Infostealer, que infectó millones de computadoras en todo el mundo. Mark Sokolovsky está acusado de ser el operador clave del malware que, según los fiscales, se usó para robar más de 50 millones de credenciales únicas y formas de identificación de víctimas en todo el mundo desde febrero de 2019. Sokolovsky enfrenta hasta 20 años de prisión.

Raccoon Stealer es un troyano de malware como servicio (MaaS) MaaS (Malware-as-a-Service) que los atacantes pueden alquilar por $75 por semana o $200 por mes.

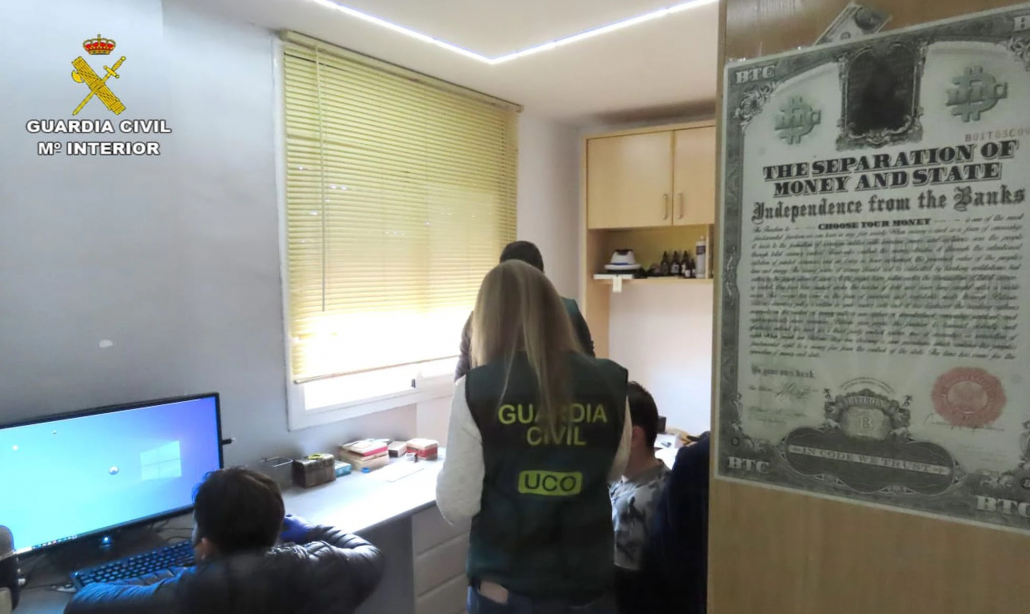

Detenciones de miembros del grupo Lapsus $

En marzo de 2020, 7 personas de 16 a 21 años fueron detenidas bajo sospecha de estar vinculadas al grupo Lapsus$. Por ejemplo, un joven de 16 años bajo los alias “White” y “Breachbase” era una figura clave en Lapsus$. Fue arrestado después de que piratas informáticos rivales publicaran su información personal en línea.

Exingeniero de Amazon robó datos personales de 100 millones de clientes de Capital One

Se admitió que la exingeniera de Amazon, Paige Thompson, comprometió la información personal y financiera de 100 millones de clientes de la firma bancaria estadounidense Capital One en 2019. Este hackeo fue uno de los robos bancarios más grandes en la historia de Estados Unidos.

Thompson fue acusada de usar su conocimiento como ingeniera de software de Amazon para piratear el almacenamiento en la nube en línea de Amazon alojado por CapitalOne y comprometer los servicios de almacenamiento en la nube de Vodafone, Ford y otros. Es condenada por 7 delitos federales: solo por fraude electrónico, enfrenta hasta 20 años, y por cada uno de los otros cargos, hasta 5 años.

El operador principal REvil extraditado a los EE. UU.

Meet Yaroslav Vasinskyi (“Mr Rabotnik”), aged 22. He was an affiliate of REvil and is believed to be involved in the Kaseya supply chain attack.

— vx-underground (@vxunderground) November 8, 2021

“If they tell you nasty things about me, believe every word,” -Yaroslav Vasinskyi

*Images of Yaroslav when he was approx. 19 pic.twitter.com/dK6SoVldTM

Yaroslav Vasinsky, de 22 años, fue arrestado en Polonia en octubre y extraditado a Estados Unidos por cargos de piratería informática y fraude en relación con su supuesta participación en REvil. Vasinsky es responsable del ataque de ransomware de junio de 2021 contra el proveedor de software Kaseya que finalmente afectó a cientos de clientes.

Se enfrenta a un total de 115 años de prisión si es declarado culpable de todos los cargos.

Adolescente de 17 hackeó Uber y Rockstar Games

Un adolescente de 17 años sospechoso de estar detrás de los ataques cibernéticos de alto perfil en Uber y Rockstar Games fue arrestado por múltiples cargos de uso indebido de la computadora e incumplimiento de la fianza. Estos hacks se han convertido en algunos de los más destacados en 2022.

Uber se ha visto obligado a cerrar algunas de sus herramientas internas. Y en el caso de Rockstar Games, el atacante obtuvo acceso a los mensajes internos de la empresa en Slack y al código del GTA 6 inédito, comprometiendo la cuenta del empleado.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :

- https://www.securitylab.ru/news/535500.php

- https://www.justice.gov/opa/pr/two-arrested-alleged-conspiracy-launder-45-billion-stolen-cryptocurrency

- https://techcrunch.com/2022/10/05/netwalker-affiliate-sentenced/

- https://www.justice.gov/opa/pr/ukrainian-arrested-and-charged-ransomware-attack-kaseya

- https://www.criptonoticias.com/mercados/que-es-tornado-cash-polemico-protocolo-privacidad-sancionado-ee-uu/