Según un informe de la empresa de ciberseguridad ThreatFabric, ha surgido una nueva variante de un troyano bancario para Android llamado Xenomorph.

La versión actualizada, denominada “Xenomorph 3rd generation” por Hadoken Security Group, ha recibido nuevas funciones, incluido un motor de ejecución mejorado basado en el Servicio de accesibilidad de Android que utilizan los hackers informáticos para implementar el Servicio de transferencia automatizada (ATS).

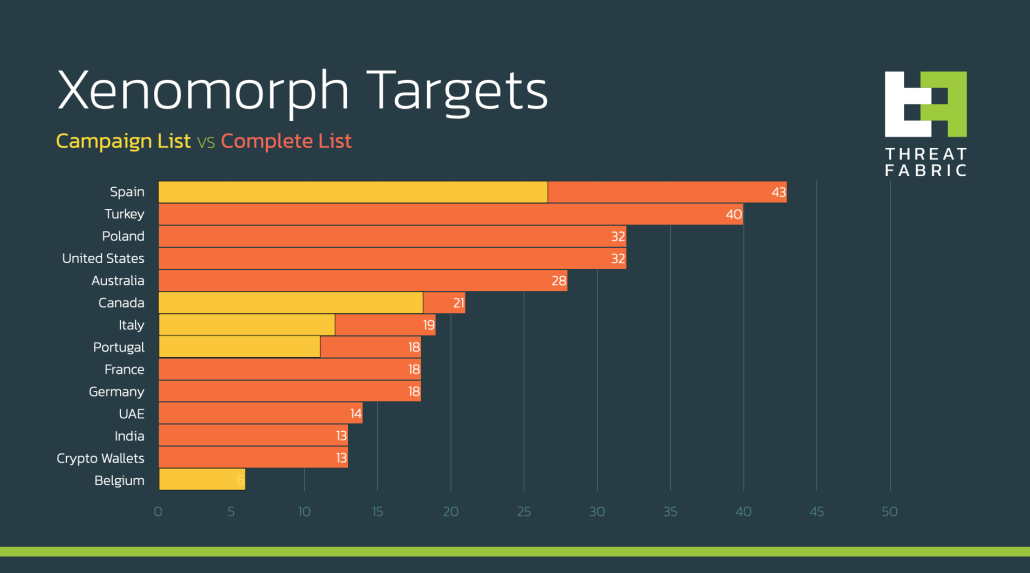

El Xenomorph se dió a conocer por primera vez en febrero de 2022. Se dirigió a 56 bancos europeos que usaban aplicaciones cuentagotas que se publicaron en Google Play Store. La última versión de Xenomorph apunta a más de 400 instituciones bancarias y financieras, incluidas varias billeteras de criptomonedas. Las muestras detectadas se distribuyen a través de Discord Content Delivery Network (CDN), según ThreatFabric.

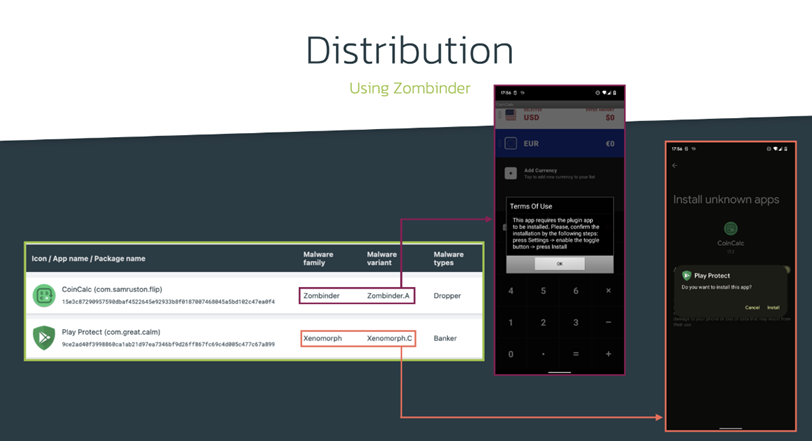

“Xenomorph v3 se está implementando utilizando la aplicación cuentagotas Zombinder, que simula un convertidor de moneda, que descarga una aplicación que se hace pasar por Google Play Protect (Google Play Protect) como una actualización. Las aplicaciones de Zombinder se desarrollan utilizando el servicio Google Bound.

El impacto de la campaña descubierta se está expandiendo de las empresas europeas a las instituciones financieras belgas y canadienses.

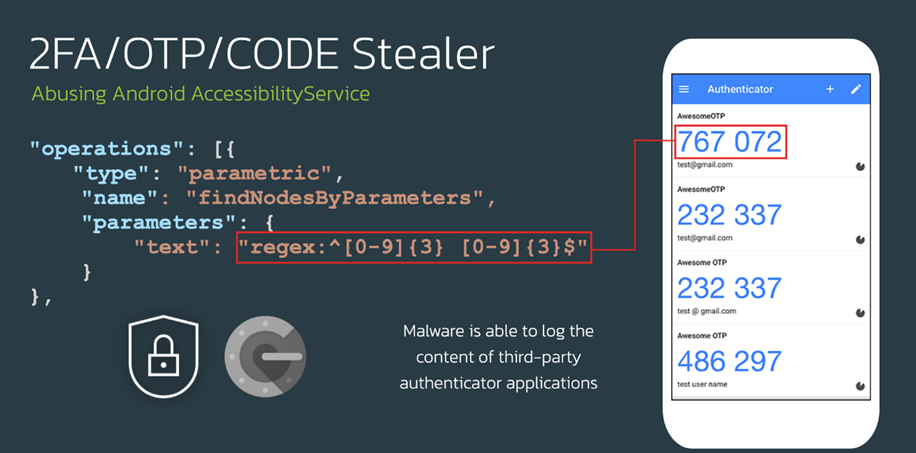

Xenomorph, como cualquier troyano bancario, abusa del Servicio de Accesibilidad de Android para llevar a cabo ataques de superposición. El troyano también puede completar automáticamente transacciones fraudulentas en dispositivos infectados, una técnica llamada Sistemas de Transferencia Automatizados (ATS).

A medida que los bancos pasan de los SMS para la autenticación de dos factores (2FA) a las aplicaciones de autenticación, el troyano Xenomorph incluye un módulo ATS que le permite ejecutarse para extraer códigos de autenticación de las aplicaciones de autenticación.

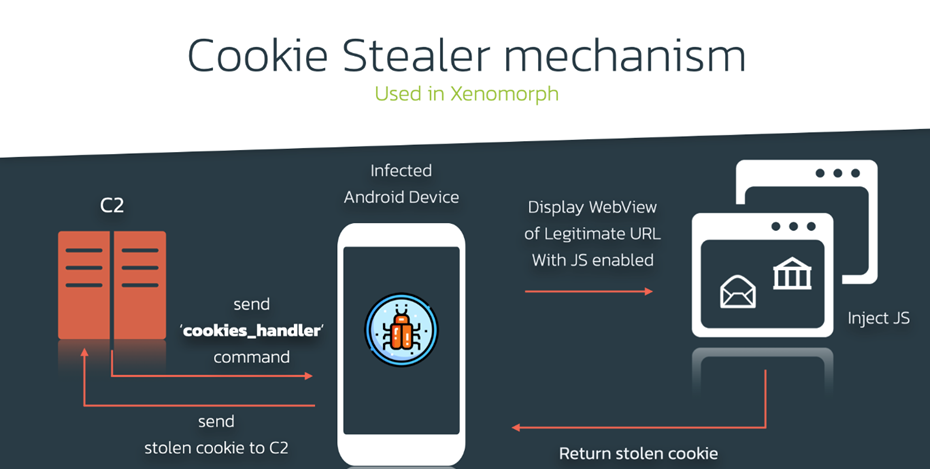

Xenomorph v3 también tiene una función de robo de cookies que permite que un hacker se apodere de una cuenta. Las cookies de sesión permiten al usuario mantener una sesión de navegador abierta sin tener que volver a introducir sus credenciales. Al robar la cookie de sesión, el atacante obtiene acceso a la sesión de la víctima que ha iniciado sesión.

Con nuevas funciones, Xenomorph ahora puede automatizar por completo toda la cadena de ataque, desde la infección hasta el robo de fondos, lo que lo convierte en uno de los troyanos de malware más avanzados y peligrosos para Android.

En Resumen, Xenomorph v3 es capaz de realizar toda la cadena de fraude, desde la infección, con la ayuda de Zombinder, hasta la transferencia automatizada mediante ATS, pasando por la exfiltración de PII mediante ataques Keylogging y Overlay. Además, el Threat Actor detrás de esta familia de malware ha comenzado a publicitar activamente su producto, lo que indica una clara intención de expandir el alcance de este malware. ThreatFabric espera que Xenomorph aumente en volumen, con la probabilidad de que se distribuya nuevamente a través de cuentagotas en Google Play Store.

Se sugiere tener extrema precaución con las aplicaciónes que se vayan a descargar, se sugiere utilizar un dispositivo extra o solo para la banca en linea o transferencias de criptomonedas.

Bitcoin

Litecoin

Ethereum

Bitcoin cash

Donar Bitcoin(BTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin(BTC)

Donar Litecoin(LTC) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Litecoin(LTC)

Donar Ethereum(ETH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Ethereum(ETH)

Donar Bitcoin cash(BCH) a esta dirección

Escanee el código QR o copie la dirección a continuación en su billetera para enviar algunos Bitcoin cash(BCH)

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s):