OpenAI actualizó la política de uso para suprimir la prohibición que impedía utilizar su tecnología en tareas “militares y de guerra”. La modificación abre la puerta para que las agencias y divisiones de seguridad utilicen los desarrollos de inteligencia artificial (IA) generativa de la compañía para optimizar sus operaciones.

La nueva política entró en vigor el pasado 10 enero. Antes de esta fecha, las normas de OpenAI calificaban la utilización de sistemas como ChatGPT y GPT-4 en la industria militar y bélica como una actividad de “alto riesgo físico”. La empresa dirigida por Sam Altman aclara que “existen casos de uso de seguridad nacional que se alinean con nuestra misión”.

La empresa dirigida por Sam Altman asegura que existen casos de uso que “se alinean con su misión”.

Sam Altman

La organización aún prohíbe el uso de sus algoritmos de IA para desarrollar armas, vigilar comunicaciones, destruir propiedad y crear cualquier clase de herramienta que produzca algún daño. Niko Feliz, vocero de OpenAI, explicó que el objetivo de la actualización de las políticas es “crear un conjunto de principios universales que sean fáciles de recordar y aplicar, especialmente porque nuestras herramientas ahora son utilizadas globalmente por usuarios cotidianos que ahora también pueden construir sistemas GPT personalizados”.

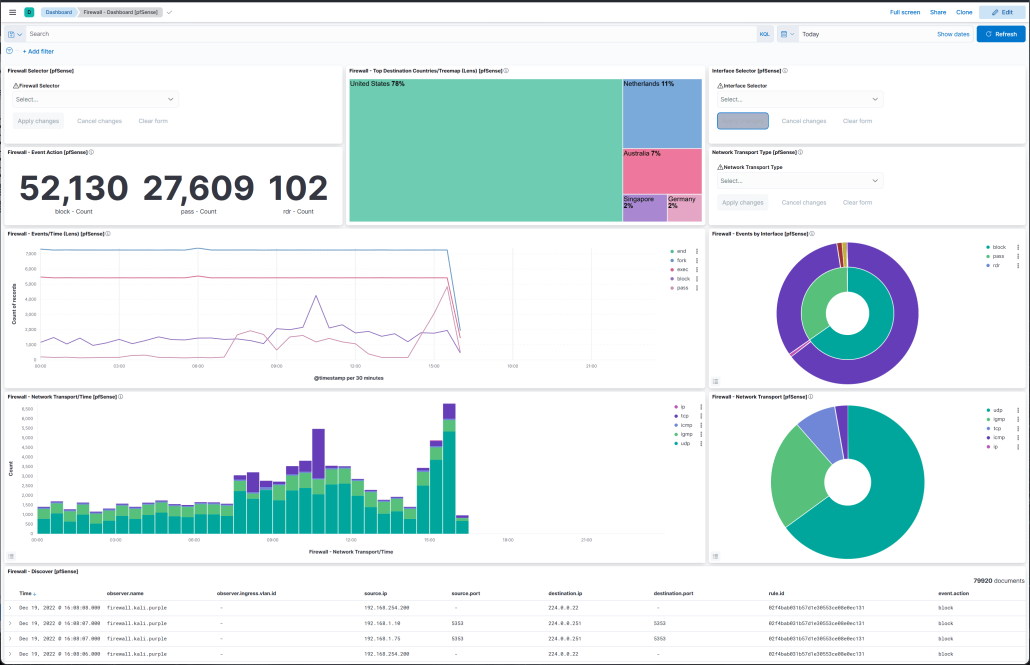

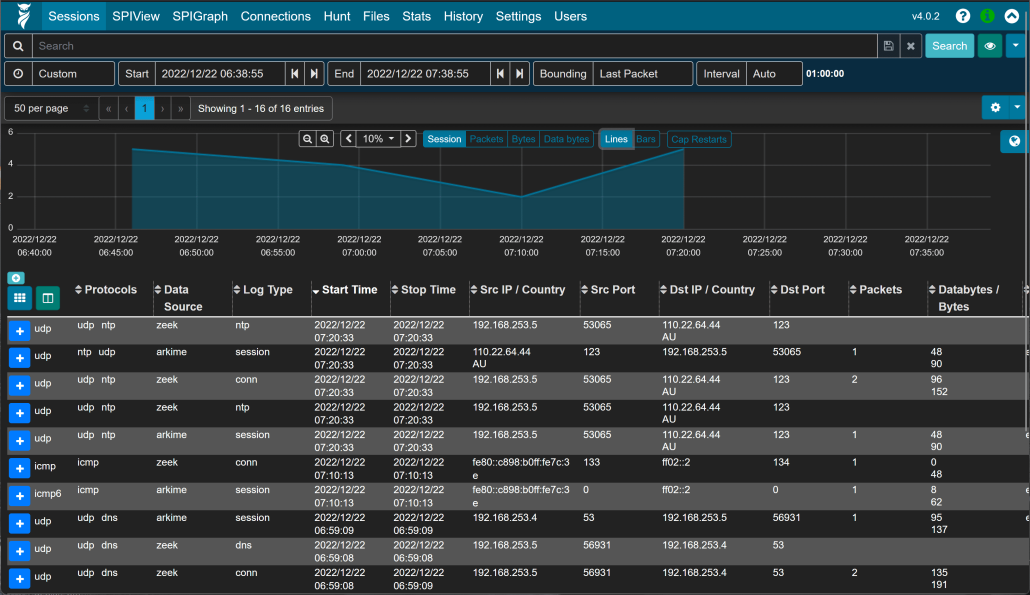

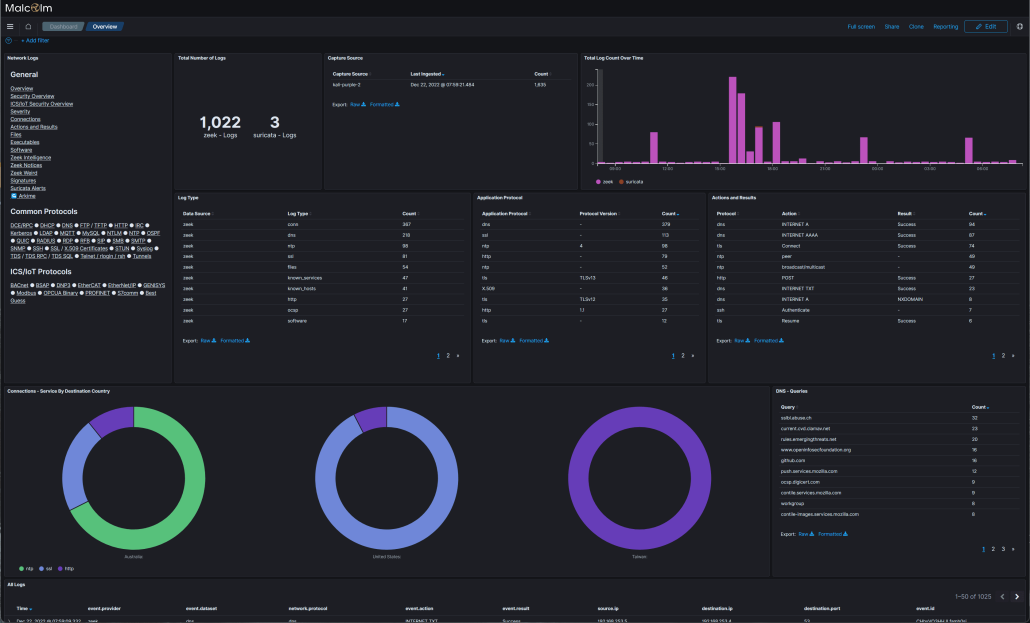

La compañía informó que está trabajando con la Agencia de Proyectos de Investigación Avanzados de Defensa de Estados Unidos para diseñar nuevas herramientas de ciberseguridad, y mejorar la protección del software que da soporte a la infraestructura de seguridad del país.

La actualización de las políticas de uso llegan en un momento en el que las fuerzas armadas de todo el mundo han mostrado sus intenciones por incorporar sistemas de inteligencia artificial y aprendizaje automático para optimizar sus estrategias militares. Estados Unidos destaca en la tendencia.

Kathleen Hicks, subsecretaria de defensa de Estados Unidos, dijo al cierre del año pasado que la IA es “una parte clave del enfoque de innovación integral y centrado en los combatientes” de la agencia. Advirtió que la mayoría de los sistemas inteligentes disponibles en el mercado “aún no están lo suficientemente maduros técnicamente para cumplir con nuestros principios éticos de IA”.

OpenAI quiere incursionar en un lucrativo y polémico mercado

OpenAI intenta explorar nuevas oportunidades de negocio alrededor de una industria millonaria. El gasto militar se elevó a 3.7% en 2022 para alcanzar los 2.24 billones de dólares. La cifra es equivalente al 2.2% del Producto Interno Bruto global, de acuerdo con estimaciones del Instituto Internacional de Investigaciones para la Paz de Estocolmo (SIPRI, por sus siglas en inglés). Estados Unidos es la nación que más recursos invierte en temas de defensa con un gasto calculado en 877,000 millones de dólares, tres veces más que la cantidad registrada en China, el segundo país que más dinero destina a tareas militares.

El uso de sistemas basados en inteligencia artificial dentro del sector militar ha despertado preocupación. En noviembre pasado, el Gobierno de Reino Unido publicó un informe en el que enlistó el desarrollo de armas biológicas mortales, ataques automatizados a la ciberseguridad y el diseño de potentes modelos de inteligencia artificial autónomos como principales riesgos del uso de la IA con fines bélicos y de defensa. Existen algunas propuestas que pretenden reducir estas amenazas.

Al cierre del año pasado, Kamala Harris, vicepresidenta de Estados Unidos, presentó una declaración firmada por 31 países que establece límites en el uso militar de la IA. Los firmantes se comprometieron a recurrir a revisiones jurídicas y capacitación para garantizar que la IA militar se ajuste a las leyes internacionales; a desarrollar la tecnología con cautela y transparencia, y a evitar sesgos involuntarios en los sistemas que la emplean. El acuerdo no es jurídicamente vinculante. No obstante, fue calificado como un gran avance para regular su implementación.

Sasha Baker, subsecretaria adjunta de Defensa para Políticas en Estados Unidos, afirmó que el convenio “hace avanzar las normas internacionales sobre el uso militar responsable de la IA y la autonomía, proporciona una base para construir un entendimiento común y crea una comunidad para que todos los Estados intercambien las mejores prácticas”.

El SIPRI proyecta que en 2028 el volumen del mercado asociado a soluciones de IA en el ámbito militar superará los 13,700 millones de dólares. Vincent Boulanin, investigador del instituto, advirtió que “no se trata de una sola tecnología, sino de una característica habilitadora. La IA permite añadir nuevas funciones a las herramientas de guerra para hacerlas potencialmente más eficientes, más baratas, más compactas y más autónomas”.

Donar a través de Wallets

Seleccione una billetera para aceptar donaciones en ETH BNB BUSD, etc.

Fuente (s) :